ľ�R����

Trojan.Win32.Swisyn.bch

���@�r�g

2011-07-05

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“vc ”������ľ�R�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ��L�Ȟ�“93,295 �ֹ�(ji��)”���D�˞�“ ”�������Uչ����“.exe”��������Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ���ǽٳ��Ñ�IE�g�[�����۸���퓡�

”�������Uչ����“.exe”��������Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ���ǽٳ��Ñ�IE�g�[�����۸���퓡�

�Ñ��ж����o��ʹ��Ӌ������ϵ�y(t��ng)���߲��L�������ڿ�ָ���ľW(w��ng)վ�����F(xi��n)Ӌ��C�\�о��������F(xi��n)δ֪�M�̵ȬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

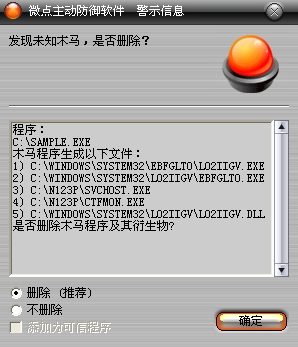

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

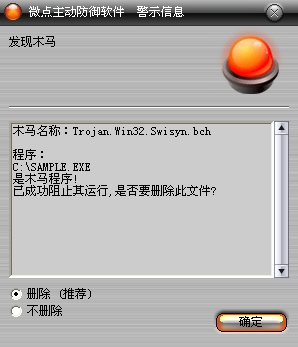

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)ľ�R"Trojan.Win32.Swisyn.bch”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ�

%SystemRoot%\system32\EbfGlT0\L02iIGV.exe

%SystemRoot%\system32\L02iIGV\EbfGlT0.exe

%SystemDriver%\reckpbskgfbcbnc.tmp1

%SystemDriver%\reckpbskgfbcbnc.tmp2

%SystemDriver%\N123P

X:\cspmctkikhsfqtr.Tmp(X����Ӳ�P�P�������Ƅ�Ӳ�P�P����U�P�;W(w��ng)�j(lu��)�����P���������S�C)

2.�h��ע�Ա�

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options

�h������헡�

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\Program Files”

����������

1.��(chu��ng)�������w�����w��ֹ��������\�У� ��ϵ�y(t��ng)Ŀ���(chu��ng)��Ŀ�EbfGlT0��L02iIGV������ؐ�����քe�����σɂ��Ϯ��У�%SystemRoot%\system32\EbfGlT0\L02iIGV.exe��%SystemRoot%\system32\L02iIGV\EbfGlT0.exe���O(sh��)������[�،��ԡ�

2.��(zh��)��%SystemRoot%\system32\EbfGlT0\L02iIGV.exe�����_calc.exe,reg.exe��ϵ�y(t��ng)���߶����P(gu��n)�]����(d��o)���Ñ��ж���o��ʹ��Ӌ�������������ߡ�

3.��(chu��ng)�����̣�ÿ��һ�Εr�g��(chu��ng)��X:\cspmctkikhsfqtr.Tmp(X����Ӳ�P�P�������Ƅ�Ӳ�P�P����U�P�;W(w��ng)�j(lu��)�����P���������S�C)�����h��X:\cspmctkikhsfqtr.Tmp��

4.��(zh��)��%SystemRoot%\system32\L02iIGV\EbfGlT0.exe,��(chu��ng)�������w��ֹ�����؏�(f��)��(zh��)�У���(chu��ng)�������R�r�ļ�%SystemDriver%\reckpbskgfbcbnc.tmp1��%SystemDriver%\rdpetfreqmkrisy.tmp2�ȣ������愓(chu��ng)��IE��ݷ�ʽ���W(w��ng)ַ��(d��o)���Ȳ�������ָ���Đ���W(w��ng)վ朽ӡ���(chu��ng)��Ŀ�%SystemDriver%\N123P����ጷŲ�������svchost.exe��ctfmon.exe��%SystemDriver%\N123P�����_ʼ�ˆΣ������Є�(chu��ng)������朽ӡ�

5.ጷŲ����ļ���%SystemRoot%\system32\L02iIGV\L02iIGV.dll��ע�Ա�HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run �����������Ԇ��ӡ���ע�Ա�HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options ��(chu��ng)��safeboxTray.exe��runiep.exe��Navapsvc.exe�ȶ���헣��M��ӳ��ٳ֡�

6.�[���ļ��Uչ�������O(sh��)��ϵ�y(t��ng)�ļ��[�ز���Ҋ���ٳ��Ñ�IE�g�[��,�۸���퓞�http://www.seo***.com/?ie123,�L����������V��W(w��ng)վ��

������(chu��ng)���ļ���

%SystemRoot%\system32\EbfGlT0\L02iIGV.exe

%SystemRoot%\system32\L02iIGV\EbfGlT0.exe

%SystemDriver%\reckpbskgfbcbnc.tmp1

%SystemDriver%\reckpbskgfbcbnc.tmp2

%SystemDriver%\N123P

X:\cspmctkikhsfqtr.Tmp(X����Ӳ�P�P�������Ƅ�Ӳ�P�P����U�P�;W(w��ng)�j(lu��)�����P���������S�C)

������(chu��ng)��ע�Ա���

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

��(sh��)��(j��)��%SystemRoot%\system32\EbfGlT0\L02iIGV.exe

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\safeboxTray.exe

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\Navapsvc.exe

�����L���W(w��ng)�j(lu��)��

http://www.seo***.com/?ie123