�W�j���x

Worm.Win32.AutoRun.wmv

���@�r�g

2011-07-06

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“vc ”�����ľW�j���x�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ��L�Ȟ�“85,248 �ֹ�”���D�˞�“ ”�������Uչ����“.exe”��������Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ľٳ֞g�[�����۸�����L���ڿ�ָ���ľWվ�����d�����ļ����Ñ�����Ӌ��C���Ñ��ж����Fϵ�y�\�о��������Fδ֪�M�̡�

”�������Uչ����“.exe”��������Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ľٳ֞g�[�����۸�����L���ڿ�ָ���ľWվ�����d�����ļ����Ñ�����Ӌ��C���Ñ��ж����Fϵ�y�\�о��������Fδ֪�M�̡�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

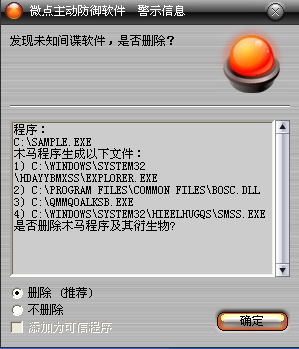

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙ”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

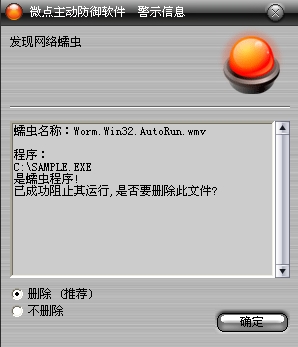

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Worm.Win32.AutoRun.wmv”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ�

%SystemRoot%\system32\hdayybmxss

%SystemRoot%\system32\hieelhugqs

%SystemDriver%\pmcseijvhf.txt

%ProgramFiles%\Common Files\BOSC.dll

%SystemDriver%\oydiwjabln.jpg

X:\My Documamts.exe(X��̶��űP���Ƅ�Ӳ�P��U�P���W�j�O��P��)

2.�h��ע�Ա�

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\exefile

�Iֵ: NeverShowExt����: 1

3.��ע�Ա�

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{F986CC17-37C0-4585-B7D9-15F2161F0584}\shell\OpenHomePage\Command

�Iֵ: ����: iexplore.exe

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\Program Files”

����������

1.�O���Լ��Ğ�"SeDebugPrivilege"���������Լ��ę��ޡ���v�űP�@������ԣ�������͞�̶��օ^���Ƅ��O��;W�j�O��ĴűP�Ա��Ⱦ��

2.��ϵ�yĿ�����hdayybmxss��hieelhugqsĿ䛣����O�Þ��[�،��ԣ���ؐ����ɷݷքe���������ăɂ�Ŀ��飺%ProgramRoot%\system32\hdayybmxss\explorer.exe��%ProgramRoot%\system32\hieelhugqs\smss.exe,ͨ�^�\���@�ɂ��ļ���

3.��ϵ�y�P����%SystemDriver%\pmcseijvhf.txt��%ProgramFiles%\Common Files\BOSC.dll��%SystemDriver%\oydiwjabln.gif���ļ���ጷ������ļ����������a�������ļ��У�����Ŀ�%SystemDriver%\VSPS���ڴ�Ŀ���ጷ��ļ��������пɸ�Ⱦ�������̶��օ^���Ƅ�Ӳ�P��U�P���W�j�O�䄓��X:\My Documamts.exe(X���������ıP��),�O�����������ļ����[�،��Բ��[����Uչ�����O��ϵ�y�[���ļ�����Ҋ��

4.��ע�Ա��I��

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{F986CC17-37C0-4585-B7D9-15F2161F0584}\shell\OpenHomePage\Command

�Iֵ: ����: iexplore.exe http://www.sfc***.com/?Activex98

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Classes\exefile

�Iֵ: NeverShowExt����: 1

5.�����Ԇ���朽�%Documents and Settings%\All Users\���_ʼ���ˆ�\����\����\qmmqoalksb.exe���������τ�����������Wվ��IE朽ӣ��ٳ֞g�[�����۸�����L���ڿ�ָ���ľWվ�����d�����ļ����Ñ�����Ӌ��C��

���������ļ���

%SystemRoot%\system32\hdayybmxss

%SystemRoot%\system32\hieelhugqs

%SystemDriver%\pmcseijvhf.txt

%ProgramFiles%\Common Files\BOSC.dll

%SystemDriver%\oydiwjabln.jpg

X:\My Documamts.exe(X��̶��űP���Ƅ�Ӳ�P��U�P���W�j�O��P��)

��������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{F986CC17-37C0-4585-B7D9-15F2161F0584}\shell\OpenHomePage\Command

�Iֵ: ����: iexplore.exe http://www.sfc***.com/?Activex72

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\exefile

�Iֵ: NeverShowExt����: 1

�����L���W�j��

http://www.sfc***.com/?Activex98

http://www.sfc***.com/taobao.htm