���b�ɈDƬ�ļ���QQ�I̖(h��o)ľ�R

Trojan-PSW.Win32.QQPass.qqc

���@�r(sh��)�g

2011-10-25

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��“VC”����(xi��)��“QQ�I̖(h��o)ľ�R”�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@, �L(zh��ng)�Ȟ�“323,584”�ֹ�(ji��)���D��(bi��o)��“ ”��ʹ��“exe”�U(ku��)չ����ͨ�^(gu��)�ļ��������W(w��ng)�(y��)���R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����������ҪĿ�Ğ�Iȡ“QQ”��“�Ñ�(h��)��”��“�ܴa”�����P(gu��n)��Ϣ��

”��ʹ��“exe”�U(ku��)չ����ͨ�^(gu��)�ļ��������W(w��ng)�(y��)���R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����������ҪĿ�Ğ�Iȡ“QQ”��“�Ñ�(h��)��”��“�ܴa”�����P(gu��n)��Ϣ��

�Ñ�(h��)�ж���(hu��)���F(xi��n)“QQ” �o(w��)���P(gu��n)�]�ĬF(xi��n)��ݔ���Ñ�(h��)�����ܴa���ܱ�����K����(d��o)��̓�Mؔ(c��i)�a(ch��n)���ڿͱIȡ��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)�(y��)���R�����d�����d

������ʩ

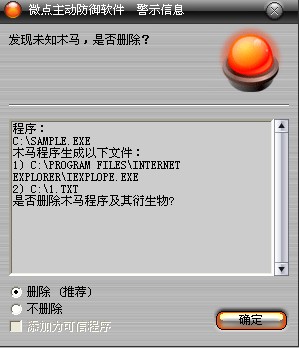

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ�(h��)���o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������](m��i)�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ո(q��ng)ֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

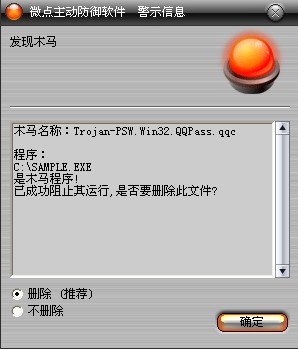

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Trojan-PSW.Win32.QQPass.qqc”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

�ք�(d��ng)�h���ļ���

%ProgramFiles%\Internet Explorer\IEXPLOPE.EXE

%Documents and Settings%\��(d��ng)ǰ�Ñ�(h��)\���_(k��i)ʼ���ˆ�\����\����(d��ng)\ 360��ȫ�l(w��i)ʿ����(j��)�a(b��)��.lnk

%SystemDriver%\1.txt

%SystemDriver%\1.jpg

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ�(h��)�ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ�(h��)���Q(ch��ng)\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1. ��(chu��ng)���ļ�“C��\1.jpg”��������������ؐ��“C��\1.txt”��Ȼ����_(k��i)rundll32.exe�ļ�������(d��ng)�M(j��n)��“rundll32.exe C:\WINDOWS\system32\shimgvw.dll Imageview_Fullscreen C��\1.jpg”,������ȫ���ķ�ʽ���_(k��i)�DƬ�ļ����`��(d��o)�Ñ�(h��)���_(k��i)���LjDƬ�ļ���

2.��v�M(j��n)�̣�����QQ.exe�M(j��n)�̣��ҵ��Ժ������Y(ji��)��ԓ�M(j��n)�̡�

3. ������������ؐ��“C:\Program Files\Internet Explorer\IEXPLOPE.EXE”,Ȼ����d“LinkInfo.DLL” ���������h(yu��n)�̾�(xi��n)�̣���vQQ.exe�ļ����ҵ��Ժ�Y(ji��)��QQ�M(j��n)�̡������I�P(p��n)�����(bi��o)�^�ӣ����Ñ�(h��)��QQ�ܴa"&QQPassWord="�� QQ̖(h��o)"?QQNumber="�l(f��)�͵��ڿ�ָ���ľW(w��ng)�j(lu��)��ַ��

4.��(chu��ng)����ݷ�ʽ“C:\Documents and Settings\��(d��ng)ǰ�Ñ�(h��)\���_(k��i)ʼ���ˆ�\����\����(d��ng)\ 360��ȫ�l(w��i)ʿ����(j��)�a(b��)��.lnk”

5��"C:\Program Files\Internet Explorer\IEXPLOPE.EXE.txt"�ļ��Ƅ�(d��ng)������������“C:\Program Files\Internet Explorer\IEXPLOPE.EXE”���Ե������_�Ñ�(h��)�c(di��n)����Ŀ�ġ�

������(chu��ng)���ļ���

%Documents and Settings%\��(d��ng)ǰ�Ñ�(h��)\���_(k��i)ʼ���ˆ�\����\����(d��ng)\ 360��ȫ�l(w��i)ʿ����(j��)�a(b��)��.lnk

%SystemDriver%\1.jpg

������ؐ�ļ���

%SystemDriver%\1.txt

%ProgramFiles%\Internet Explorer\IEXPLOPE.EXE

�W(w��ng)�j(lu��)朽ӣ�

http://web*****.w***.dns***.com/b**/mail.asp