ľ�R���d��

Trojan-Downloader.Win32.Agent.bxan

���@�r�g

2011-12-22

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“Microsoft Visual C 6.0”���������d�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“25,600”�ֹ�(ji��)���D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ƄӴ惦���|���ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ����ָ���Ñ�Ӌ��C���ڿ�ָ����URL��ַȥ���d����IJ�����ľ�R���T�ļ����\�С�

”��ʹ��“exe”�Uչ����ͨ�^�ƄӴ惦���|���ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ����ָ���Ñ�Ӌ��C���ڿ�ָ����URL��ַȥ���d����IJ�����ľ�R���T�ļ����\�С�

�Ñ��ж�������F(xi��n)IE�ԄӴ��_���ɾW(w��ng)�j�����dľ�R����X�\�о����ȬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

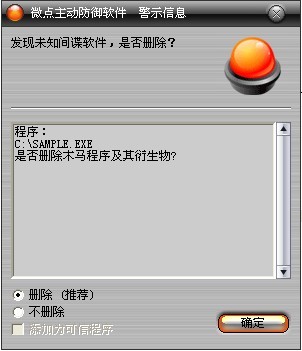

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪�gՙ”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

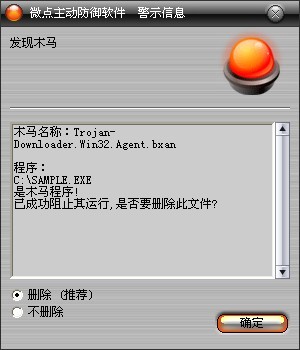

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)ľ�R"Trojan-Downloader.Win32.Agent.bxan”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1�քӄh�������ļ���

%SystemDriver%\setup1.exe

%SystemDriver%\setup2.exe

%SystemDriver%\setup3.exe

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1�����[�صķ�ʽ���_IE�g�[����

2���ȴ�0.5����������"IEFrame"�Ĵ��ڣ��@ȡ��(chu��ng)��ԓ���ڵľ��̵�id�����ӱ����a����IE�M�̵ĵ�ַ���g��ͨ�^��(chu��ng)���h�˾��̵ķ�ʽע��IE�g�[����

3���քe��http://www.***.com/update/setup1.exe��http://www.***.com/update/setup2.exe��http://www.***.com/update/setup3.exe̎���dľ�R���浽c�P��Ŀ��£�"c:\setup1.exe""c:\setup2.exe""c:\setup3.exe"��Ȼ���\�С�

4���@ȡ�ӱ�����·������ԓ·����(chu��ng)��һ������“sample.exe.bat”����̎���ļ����������£�

taskkill /F /IM sample.exe

del "C:\Documents and Settings\Administrator\����\sample.exe"

del %0

���[�صķ�ʽ�\�У��Y���ӱ��M�̣����h���ӱ���������

������(chu��ng)���ļ���

%SystemDriver%\setup1.exe

%SystemDriver%\setup2.exe

%SystemDriver%\setup3.exe

%Documents and Settings%\Administrator\����\sample.exe.bat

�����h���ļ���

%Documents and Settings%\Administrator\����\sample.exe

%Documents and Settings%\Administrator\����\sample.exe.bat

�����L���W(w��ng)�j��

http://www.***.com/update/setup1.exe

http://www.***.com/update/setup2.exe

http://www.***.com/update/setup3.exe