ľ�R���d��

Trojan-Downloader.Win32.Agent.a

���@�r�g

2012-03-27

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“Microsoft Visual C 6.0”������“���d��”�����c���ӷ���ܛ���ԄӲ��@,�Ӛ����L�Ȟ�“12,800”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ����ָ���Ñ�Ӌ��C���ڿ�ָ����URL��ַȥ���d����IJ�����ľ�R���T�ļ����\�С�

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ����ָ���Ñ�Ӌ��C���ڿ�ָ����URL��ַȥ���d����IJ�����ľ�R���T�ļ����\�С�

�Ñ��ж�������F��X���\���ٶ�׃������ܛ�o���˳������܆��ӣ����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“���ɳ���”��Ոֱ���x��h��̎������D1��

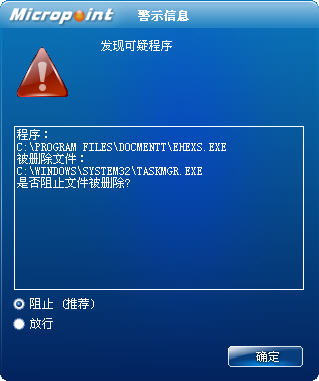

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

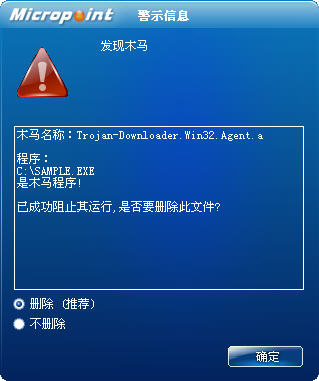

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Agent.a ”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh�������ļ���

%ProgramFiles%\Docmentt\ehexs.exe

%ProgramFiles%\DownTemp\*.*

�քӄh��ע�Ա�헣�

헣�HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Active Setup\Installed Components\{AENGFU3AA-B716-11d2-9CBD-0000F87A369E}

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Active Setup\Installed Components\{AENGFU3AA-B716-11d2-9CBD-0000F87A369E}\ stubpath

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1������һ������“DSDDDAAAAS”���¼����@ȡϵ�y���bĿ䛣��@ȡ�ӱ���·���������ļ�"c:\SaveTxta716.txt"�����ӱ���·�������ļ������^�Ƿ��"C:\Program Files\Docmentt\ehexs.exe"��

2��������ǣ�����"C:\Program Files\Docmentt\"�ļ��A���Д�"C:\Program Files\Docmentt\ehexs.exe"�Ƿ���ڣ������ڄt�h������

3���Կ�ؐ����ʽ���ӱ����ƞ�"C:\Program Files\Docmentt\ehexs.exe"�����x�����_���M���ļ��ķ�ʽ���_"C:\Program Files\Docmentt\ehexs.exe"�����ļ�β������ַ�����׃�ļ��Ĵ�С��Ϣ��

4���Ԅ������̵ķ�ʽ���_"C:\Program Files\Docmentt\ehexs.exe"��

5���@ȡ�R�r�ļ��A��·�������ܾWַ"http://424716.15****508.cn/424716.gif"���@ȡ��ǰϵ�y�ĕr�g��

6����������“716”�Ļ����w����ֹ�ļ��؏��\�С�

7������һ�����̣��xȡ"c:\SaveTxta716.txt"���ݣ��ҵ��ӱ�·�����h���ӱ��ļ���ԓ�ļ���

8���ل����ڶ������̣����@ȡ��ǰ�ļ�·�����h��ע�Ա��HKEY_CURRENT_USER\ \SOFTWARE\Microsoft\Active Setup\Installed Components\{AENGFU3AA-B716-11d2-9CBD-0000F87A369E}�������HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Active Setup\Installed Components\{AENGFU3AA-B716-11d2-9CBD-0000F87A369E}�����Iֵ�O�Þ�Versiob716�������I����stubpath�Iֵ��C:\Program Files\Docmentt\ehexs.exe���I�����F�Ԇ��ӹ��ܡ�

9���h��"c:\windows\system32\taskmgr.exe"�ļ����΄չ���������˯��5�룬�@ȡ���ڵĘ��}�l�ı������������Ƿ����“��”��“�z”��“�O”��“������”��“Sniff”��“��”��“�΄չ�����”��“ľ�R”��“winsock”��“ץ”��“IceSword” ��“VMware”��������������ַ����tѭ�h�ȴ���

10����ʼ���W�j�����_http://424716.15****508.cn/424716.gif�����DƬ�����"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\34359897.gif"�����ļ��Ы@ȡ�ַ�����Ϣ��������ľ�R���d朽ӡ�

11������"C:\Program Files\DownTemp\"�ļ��A�����������ľWַ���dľ�R�ȳ���Ȼ���\�������d��ľ�R����

12���h���DƬ"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\34359897.gif"��

13���@ȡ���C��mac��ַ���@ȡ���Ñ����R������Ϣ���l�͵�ָ���Wַ"http://424716.15****508.cn/count.asp?mac=00-0c-29-53-e6-e4&userid=10"��

14���������������̣�ѭ�h�h��ԓ�ӱ������d��ľ�R�ļ��������W�http://www.s****w.com/index.htm��

15������20��犣��؏��������E��

���������ļ���

%SystemDriver%\SaveTxta716.txt

%ProgramFiles%\Docmentt\ehexs.exe

%Temp%\34359897.gif���ļ����S�C��

%ProgramFiles%\DownTemp\*.*

��������ע�Ա���

헣�HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Active Setup\Installed Components\{AENGFU3AA-B716-11d2-9CBD-0000F87A369E}

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Active Setup\Installed Components\{AENGFU3AA-B716-11d2-9CBD-0000F87A369E}\ stubpath

�����h���ļ���

%SystemDriver%\SaveTxta716.txt

%Temp%\34359897.gif���ļ����S�C��

%ProgramFiles%\DownTemp\*.*

%SystemRoot%\system32\taskmgr.exe

�ӱ������ļ�

�����L���W�j��

http://424716.15****508.cn/424716.gif

http://www.s****w.com/index.htm

http://424716.15****508.cn/count.asp?mac=*********&userid=**