���T

Backdoor.Win32.Magania.tz

���@�r�g

2012-04-24

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“MFC”�����ĺ��T�������c���ӷ���ܛ���ԄӲ��@, ����“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“88,064”�ֹ����D��“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǿ����Ñ��C�����`ȡ�Ñ���Ϣ���Ñ��ж������F�W�j�\�о������W�j�˿��_�����\��δ֪�M�̵ȬF��

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǿ����Ñ��C�����`ȡ�Ñ���Ϣ���Ñ��ж������F�W�j�\�о������W�j�˿��_�����\��δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

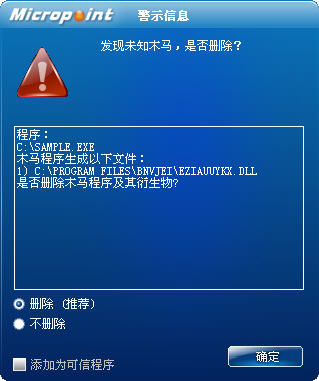

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

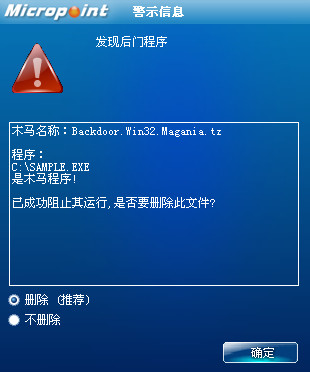

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Backdoor.Win32.Magania.tz”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh�������ļ���

"C:\WINDOWS\system32\thvjdk1.dat"

"%SystemRoot%\system32\thvjdk2.dat"

"%SystemRoot%\system32\thvjdk3.dat"

"%SystemRoot%\system32\thvjdk4.dat"

"%SystemRoot%\system32\thvjdk5.dat"

"%ProgramFiles%\bnvjei\tiaiqvsem.dll"���ļ����S�C��

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1. ö�e�M��360tray.exe��360����ܛ������ravmond.exe�����ǚ���ܛ������qqpctray.exe��QQ��ȫ�ܼң���

2. �@ȡwindowsϵ�yĿ䛣���������ļ�"C:\WINDOWS\system32\thvjdk1.dat" ��"C:\WINDOWS\system32\thvjdk2.dat"��"C:\WINDOWS\system32\thvjdk3.dat"��"C:\WINDOWS\system32\thvjdk4.dat"��"C:\WINDOWS\system32\thvjdk5.dat"���t���@Щ�ļ��h������t�̈́�����֮���ַ���"121.12.117.2:54321/safe"�����ļ�thvjdk1.dat�����ַ���"121.12.117.2:54321/f/01"����thvjdk2.dat�����ַ���"01"����thvjdk5.dat��Ȼ���@Щ�ļ��Č��Զ��O�Þ�ϵ�y���[�ء�

3. ����Ŀ�"C:\Program Files\bnvjei\"������ļ�"C:\Program Files\bnvjei\tiaiqvsem.dll"���ڣ��t����h���������������ļ�������PE�ļ��������뵽���ļ���

4. �@ȡ��ǰϵ�y���Åf�h��Ϣ����"C:\Program Files\bnvjei\tiaiqvsem.dll"����W�j��ݔ�����ṩ�߰��b��ϵ�y���У����Fľ�R�M�̺Ͷ˿ڵ��[�أ��`ȡ�Ñ���Ϣ��

5.��������h��������

���������ļ���

"C:\WINDOWS\system32\thvjdk1.dat"

"C:\WINDOWS\system32\thvjdk2.dat"

"C:\WINDOWS\system32\thvjdk3.dat"

"C:\WINDOWS\system32\thvjdk4.dat"

"C:\WINDOWS\system32\thvjdk5.dat"

"C:\Program Files\bnvjei\tiaiqvsem.dll"���ļ����S�C��