ľ�R���d��

Trojan-Downloader.Win32.Redirector.bc

���@�r�g

2012-05-03

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“Microsoft Visual C 6.0”������“ľ�R���d��”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�“146,432”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ����ָ���Ñ�Ӌ��C���ڿ�ָ����URL��ַȥ���d����IJ�����ľ�R���T�ļ����\�С�

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ����ָ���Ñ�Ӌ��C���ڿ�ָ����URL��ַȥ���d����IJ�����ľ�R���T�ļ����\�С�

�Ñ��ж�������F��X���\���ٶ�׃������ܛ�o���˳������܆��ӣ����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

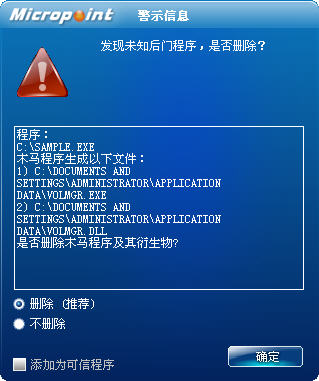

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪���T”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

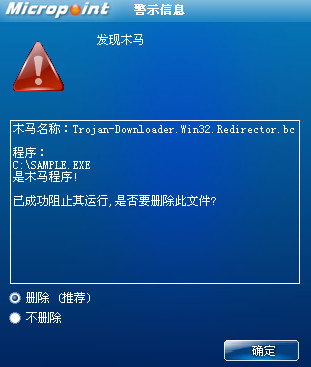

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Redirector.bc”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh�������ļ���

1.�քӄh���ļ�

"%Temp%\volmgr.exe"

"%Temp%\volmgr.dll"

�������ļ���Q"%SystemRoot%\system32\drivers\etc\hosts"

2.�քӄh��ע�Ա��

"HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\volmgr"

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�@ȡϵ�y����Ŀ䛣������ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\19.tmp"��"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\1A.tmp"��"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\1B.tmp"��"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\1C.tmp"����������������ԓЩ�ļ���

2.����ע�Ա��Iֵ"HKEY_CURRENT_USER\SoftWare\Microsoft\Windows\CurrentVersion\Run\volmgr"��ָ��"C:\Documents and Settings\Administrator\Application Data\volmgr.exe"�����F�_�C�Ԇ��ӡ�

3.���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\19.tmp"��ؐ��������"C:\Documents and Settings\Administrator\Application Data\volmgr.exe"����"volmgr.exe"�Č����O�Þ�ϵ�y���[�ء�

4.���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\1A.tmp"��ؐ��������"C:\Documents and Settings\Administrator\Application Data\volmgr.dll"����"volmgr.dll"�Č����O�Þ�ϵ�y���[�ء�

5.�h���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\1B.tmp"��"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\19.tmp"��"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\1A.tmp"��

6.���ļ�"C:\WINDOWS\system32\drivers\etc\hosts"�Č����O�Þ���ͨ��Ȼ��"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\1C.tmp"��Q��"hosts"�ļ�������"hosts"�Č����O�Þ�ϵ�y���[�أ�Ȼ��h��"1C.tmp"��

7.�����"C:\Documents and Settings\Administrator\Application Data\volmgr.exe"��

8.���_Internet�L���W�j��ַhttp://gf****fcb.net/info.php?rnd=787737�������d���┵�����Ñ�Ӌ��C��

9.�������M�̣���������"C:\Documents and Settings\Administrator\Application Data\volmgr.exe c:\�����ļ���.exe"��

���������ļ���

"%Temp%\19.tmp"(�ļ����S�C)

"%Temp%\1A.tmp"(�ļ����S�C)

"%Temp%\1B.tmp"(�ļ����S�C)

"%Temp%\1C.tmp"(�ļ����S�C)

"%Temp%\volmgr.exe"

"%Temp%\volmgr.dll"

�����h�����ļ���

"%Temp%\19.tmp"(�ļ����S�C)

"%Temp%\1A.tmp"(�ļ����S�C)

"%Temp%\1B.tmp"(�ļ����S�C)

"%Temp%\1C.tmp"(�ļ����S�C)

����������ע�Ա���

"HKEY_CURRENT_USER\SoftWare\Microsoft\Windows\CurrentVersion\Run\volmgr"

�����L���ľW�j��

http://gf****fcb.net/info.php?rnd=787737