���T����

Backdoor.Win32.PcClient.a

���@�r�g

2012-06-09

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“Delphi”������“���T����”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�“91,648 ”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����

������ҪĿ���ǿ����Ñ��C�����`ȡ�Ñ���Ϣ��

�Ñ��ж������F��ܛ�o���P�]���˿��Ԅ��_�ţ���Ҫ�Y��й¶�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

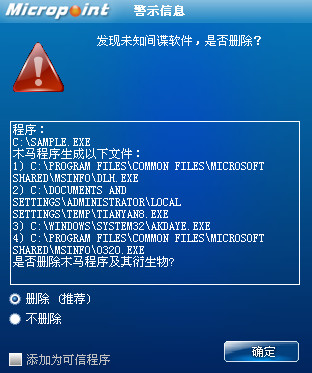

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙ”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

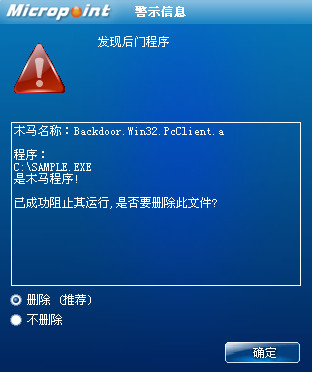

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Backdoor.Win32.PcClient.a”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh���ļ�

"%ProgramFiles%\common files\microsoft shared\msinfo\dlh.exe"

"%ProgramFiles%\common files\microsoft shared\msinfo\0320.exe"

"%Temp%\tianyan8.exe"

"%Temp%\mylitns8.exe"

"%Documents and Settings%\all users\���_ʼ���ˆ�\����\����\tposdsvc.exe"

"%SystemRoot%\tposdsvc.exe"

"%SystemRoot%\system32\akdaye.exe"

�h��ע�Ա�"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Microsoft .NET"

�ք�ֹͣ���h�����֞�"Microsoft .NET"�ķ��ա�

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�����ļ�"C:\program files\common files\microsoft shared\msinfo\dlh.jpg"������������������ļ�����������"dlh.exe"�������С�

2.�����ļ�"C:\program files\common files\microsoft shared\msinfo\0320.jpg"������������������ļ�����������"0320.exe"�������С�

3."dlh.exe"�\��֮��

��1�������ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\tianyan8.exe"������������������ļ��������С�

��2�����d�ļ�"http://dl.dlh**1.com:521/h.exe"�����"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\mylitns8.exe"�������С�

4."0320.exe"�\��֮��

��1����������ؐ��������"c:\documents and settings\all users\���_ʼ���ˆ�\����\����\tposdsvc.exe"���O�Ì��Ԟ�ֻ�x��ϵ�y���[�أ����F�_�C�Ԇ��ӡ�

��2����������ؐ��������"c:\windows\tposdsvc.exe"���O�Ì��Ԟ�ֻ�x��ϵ�y���[�أ��������M�̈���ԓ�ļ���

��3���������M�̣�����"C:\WINDOWS\system32\cmd.exe /c del 0320.exe > nul"��������ļ��h����

5."tianyan8.exe"�\��֮��

��1���Д�����·���Ƿ��"C:\WINDOWS\system32\svchost.exe"��������ǣ��Д�����·���Ƿ��"C:\WINDOWS\system32\akdaye.exe"��������DŽt��������ؐ��������"C:\WINDOWS\system32\akdaye.exe"�����O�Ì��Ԟ�ϵ�y���[�ء�Ȼ���{��windows�Ȳ�����"CreateProcessInternalA"�������M�̈���ԓ�ļ����������֞�"Microsoft .NET"�ķ��գ����տɈ���ӳ��ָ��"C:\WINDOWS\system32\akdaye.exe"�������Ӵ˷��ա��O�÷��������Iֵ�"HKEY_LOCAL_MACHINE\CurrentControlSet\Services\Microsoft .NET\Description" = "Microsoft .NET Framework NGEN"��

(2) ���������_�����M��,����"C:\WINDOWS\system32\svchost.exe"���xȡ�����ļ�������ע�뵽"svchost.exe"�M�̵�ַ���g�����С�

(3)�����ǰ�M��·����"C:\WINDOWS\system32\svchost.exe"��������ǰ�M�̞��{ԇ�ؙ༉�����ļ�"C:\WINDOWS\system32\akdaye.exe"�Ĵ��_�����ؐ��"system"�M�̣���ֹ�ļ����h�����������֞�"a*hu.ak**12.us:2022"�Ļ��⌦��ÿ��10��犣��_���¾��̣����d���֎죬朽ӵ�"a*hu.ak**12.us:2022"���@ȡ������Ϣ�l�͵�ԓ��ַ������ԓ��ַ���Ք�����

6.�������M�̣���������"C:\WINDOWS\system32\cmd.exe /C del "�����ļ�" > nul"�������ļ��h����

���������ļ���

"%ProgramFiles%\common files\microsoft shared\msinfo\dlh.exe"

"%ProgramFiles%\common files\microsoft shared\msinfo\0320.exe"

"%Temp%\tianyan8.exe"

"%Temp%\mylitns8.exe"

"%Documents and Settings%\all users\���_ʼ���ˆ�\����\����\tposdsvc.exe"

"%SystemRoot%\tposdsvc.exe"

"%SystemRoot%\system32\akdaye.exe"

�����h���ļ���

"%ProgramFiles%\common files\microsoft shared\msinfo\0320.exe"

�����ļ�����

��������ע�Ա���

"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Microsoft .NET"

�����L���W�j��

"http://dl.dlh**1.com:521/h.exe"

"a*hu.ak**12.us:2022"