ľ�R���d��

Trojan-Downloader.Win32.FakeFolder.c

���@�r�g

2012-09-15

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C\C ”������“ľ�R���d��”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�“32,256”�ֹ����D�˞�“

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǐ������Ñ�ϵ�y�����d����IJ�����ľ�R���T�ļ��\�С�

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǐ������Ñ�ϵ�y�����d����IJ�����ľ�R���T�ļ��\�С�

�Ñ��ж�������F��X���\���ٶ�׃������ܛ�o���˳������܆��ӣ����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

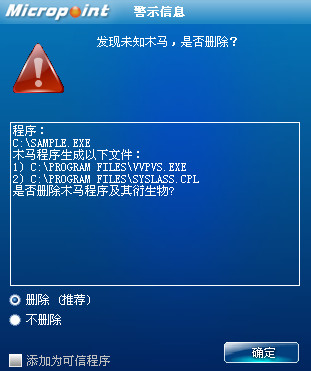

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

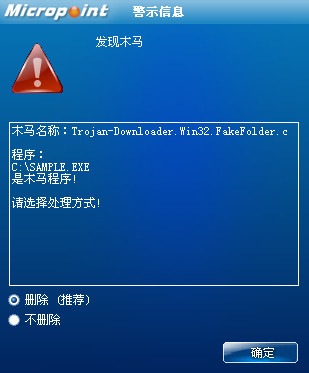

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.FakeFolder.c”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.ֹͣ���h������"Avt-Net"

2.�քӄh���ļ�

"%ProgramFiles%\vvpvs.exe"

"%ProgramFiles%\syslass.cpl"

"%SystemRoot%\system32\svcnet32.dll"

"%ProgramFiles%\Common Files\Plugins\index.txt"

"%ProgramFiles%\Common Files\Plugins"Ŀ��ж����ļ�

���ƄӴűP�ЈD�˞��ļ��A��ʽ������exe�ļ�

3.�ք���ע�Ա�

�h���Iֵ�

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SvcHost\Avt-Net"

"HKEY_CLASSES_ROOT\exefile\NeverShowExt"

�Ąh���Iֵ�

"HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced \Hidden"

"HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced\ ShowSuperHidden"

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ Advanced\Folder\Hidden\SHOWALL\CheckedValue"

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.��������ؐ��������"C:\Program Files\vvpvs.exe"�����������M�̈���ԓ�ļ���

2.�������M�̣���������"C:\WINDOWS\system32\cmd.exe /c del ���������� > nul"���������ļ��h����

3."C:\Program Files\vvpvs.exe"����֮��

(1)��������ؐ��������"C:\Program Files\syslass.cpl"���O��ԓ�ļ����Ԟ�ֻ�x��ϵ�y���[�أ����O�������ļ����Ԟ��[�ء�

(2)�������֞�"Avt-Net"�ķ��գ�����ӳ��ָ��"%SystemRoot%\system32\svchost -k Avt-Net"��������͞��Ԅӣ����O��ԓ���յ�"Description"��"Group"��"Type" ��"FailureAction"�Ȍ��ԡ�

(3)�@ȡϵ�yĿ䛣������ļ�"C:\WINDOWS\system32\svcnet32.dll"�����벡���������O��ԓ�ļ����Ԟ�ֻ�x��ϵ�y���[�ء�

(4)�O���Iֵ�"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Avt-Net\Parameters\ServiceDll" = "%SystemRoot%\system32\svcnet32.dll"��"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SvcHost\Avt-Net" = "Avt-Net"��֮�ӷ���"Avt-Net"��

(5)�O���Iֵ�"HKEY_CLASSES_ROOT\exefile\NeverShowExt" = 0

"HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\ Advanced\Hidden" = 2

"HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced\ ShowSuperHidden" = 0

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\ Folder\Hidden\SHOWALL\CheckedValue" = 0x00000001 (1)���[���ļ��Uչ�����[���ļ���

(6)�������M�̣���������"C:\WINDOWS\system32\cmd.exe /c del C:\PROGRA~1\vvpvs.exe > nul"���������ļ��h����

4."Avt-Net"�����\��֮��

(1)�������֞�"_u_hook"�Ļ��⌦��ֹ�؏��\�С�

(2)����Ŀ�"C:\Program Files\Common Files\Plugins\"�����ܾWַ�����d�ļ�"http://messager.x**p.net:99/index.txt"�����"C:\Program Files\Common Files\Plugins\index.txt"��

(3)�xȡ�ļ�"C:\Program Files\Common Files\Plugins\index.txt"�еIJ����Wַ��Ϣ�����d������Ŀ�"C:\Program Files\Common Files\Plugins\"�У��O�ò����ļ����Ԟ��[�أ����������M�̈���,֮��h���ļ�"C:\Program Files\Common Files\Plugins\index.txt"��

(4)��v���п��ƄӴűP���������������ļ��A�O�Ì��Ԟ�ֻ�x��ϵ�y���[�أ����������ļ���ؐ��������ͬ���ļ����Ի��Ñ��c�������_�����������Ŀ�ġ�

���������ļ���

"%ProgramFiles%\vvpvs.exe"

"%ProgramFiles%\syslass.cpl"

"%SystemRoot%\system32\svcnet32.dll"

"%ProgramFiles%\Common Files\Plugins\index.txt"

"%ProgramFiles%\Common Files\Plugins"Ŀ��ж����ļ�

���ƄӴűP�ЈD�˞��ļ��A��ʽ������exe�ļ�

�����h���ļ���

"%ProgramFiles%\vvpvs.exe"

"%ProgramFiles%\Common Files\Plugins\index.txt"

�����ļ�����

������ע�Ա���

�����Iֵ헣�

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SvcHost\Avt-Net"

"HKEY_CLASSES_ROOT\exefile\NeverShowExt"

���Iֵ헣�

"HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced\ Hidden"

"HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced\ ShowSuperHidden"

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\ Folder\Hidden\SHOWALL\CheckedValue"

�����L���W�j��

"http://messager.x**p.net:99/index.txt"�Լ���ԓ�ļ����xȡ�Ķ��������ļ��Wַ

"http://www.mili****foucs.net:99"