���T����

Backdoor.Win32.IRCBot.fyc

���@�r�g

2012-09-27

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“C/C ”������“���T����”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�“43,520”�ֹ����D�˞�“

”��ʹ��“exe”�Uչ����ͨ�^�ƄӴ惦���W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǿ����Ñ�ϵ�y���Ñ��ж������F�W�j�\�о������W�j�˿��_�����\��δ֪�M�̵ȬF��

”��ʹ��“exe”�Uչ����ͨ�^�ƄӴ惦���W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǿ����Ñ�ϵ�y���Ñ��ж������F�W�j�\�о������W�j�˿��_�����\��δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

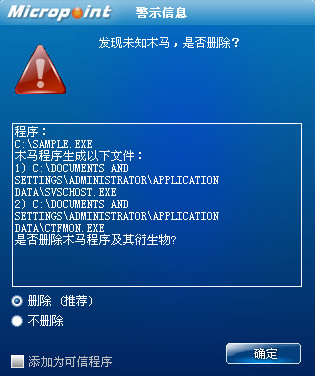

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

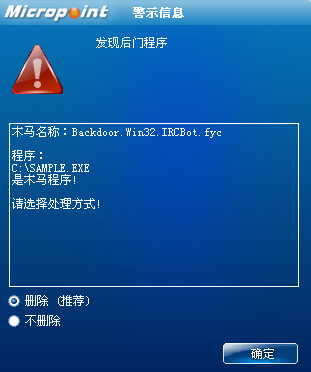

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F���T����"Backdoor.Win32.IRCBot.fyc”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1�����ļ�"%SystemRoot%\system32\drivers\etc\hosts"�������ļ���Q

2.�քӄh���ļ�

"%Documents and Settings%\Administrator\Application Data\svschost.exe"

"%Documents and Settings%\Administrator\Application Data\ctfmon.exe"

"%Documents and Settings%\Administrator\Application Data\tempV0_n9[k4]k-o.tmp"

Ŀ�"*:\DATABLOCK��*���ƄӴűP�P����"�����������ļ�

"*:\autorun.inf��*���ƄӴűP�P����"

3.�քӄh���Iֵ�

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\ system\EnableLUA"

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\Microsoft Windows Firewall"

"HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\Microsoft Windows Firewall"

"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\ Parameters\FirewallPolicy\StandardProfile\AuthorizedApplications\List\Microsoft Windows Firewall"

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\ctfmon.exe"

"HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\ctfmon.exe"

"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\ FirewallPolicy\StandardProfile\AuthorizedApplications\List\ctfmon.exe"

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�O���Iֵ�"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\system\ EnableLUA" = 0�������Ñ��~�����ƹ��ܡ�

2.�������֞�"V0_n9[k4]k-o"�Ļ��⌦��ֹ�؏��\�С�

3.�@ȡϵ�yĿ䛣����ļ�"C:\WINDOWS\system32\drivers\etc\hosts"���벡�����������Ό�ָ���W�j���L������"avg.com"��"avp.com"��"download.mcafee.com"��"kaspersky-labs.com"��"viruslist.com"��"bitdefender.com"��"liveupdate.symantecliveupdate.com"��"my-etrust.com"��"updates.symantec.com"��"virscan.org"�ȡ�

4.��������ؐ��������"C:\Documents and Settings\Administrator\Application Data\svschost.exe"���O���ļ����Ԟ�ֻ�x��ϵ�y���[�ء�

5.�������M�̣������ļ�"C:\Documents and Settings\Administrator\Application Data\svschost.exe"��

6."C:\Documents and Settings\Administrator\Application Data\svschost.exe"����֮��

�����¾��̣�ÿ��һ��犈��в��E��1����2����

��1���O���Iֵ�"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\Microsoft Windows Firewall" = "C:\Documents and Settings\Administrator\Application Data\svschost.exe"��

"HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\Microsoft Windows Firewall" = "C:\Documents and

Settings\Administrator\Application Data\svschost.exe"�����F�����_�C�Ԇ��ӡ�

��2���O���Iֵ�"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\

FirewallPolicy\StandardProfile\AuthorizedApplications\List\Microsoft Windows Firewall" = "C:\Documents and

Settings\Administrator\Application Data\svschost.exe"���������ļ����ӵ��������ڙ��L���б���

��3����������ؐ��������"C:\Documents and Settings\Administrator\Application Data\ctfmon.exe"���O���ļ����Ԟ�ֻ�x��ϵ�y���[�ء�

��4���O���Iֵ�"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\ctfmon.exe" = "C:\Documents and Settings\Administrator\Application Data\ctfmon.exe"��

"HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\ctfmon.exe" = "C:\Documents and

Settings\Administrator\Application Data\ctfmon.exe"�����F�����_�C�Ԇ��ӡ�

��5���O���Iֵ�"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\

FirewallPolicy\StandardProfile\AuthorizedApplications\List\ctfmon.exe" = "C:\Documents and Settings\Administrator\

Application Data\ctfmon.exe"���������ļ����ӵ��������ڙ��L���б���

��6�������M�̿��գ������M��"svschost.exe"����������������ԓ�M�̵�ַ���g�����С�

�����¾��̣����в��E��7����8����

��7��ԇ�D�P�]���}��"Windows Security Alert"��"BitDefender Firewall Alert"�Ĵ��ڡ�

��8����v���п��Ƅ��O�䣬�������Є���Ŀ�"*:\DATABLOCK\System��*���ƄӴűP�P����"���ļ�"*:\DATABLOCK\System\Desktop.ini"��"*:\autorun.inf"������������ؐ��������"*:\DATABLOCK\System\DATABLOCK.EXE"��֮���O��ԓĿ䛼��ļ����Ԟ�ֻ�x��ϵ�y���[�أ��Դ�ͨ�^���ƄӴűP�Ԅ��\�в�������

��9���������֣��B�ӵ��h�����C"xlaa***.no-ip.info"���@ȡӋ��C�������^����Ϣ������ϵ�y�汾����Ϣ�l�͵�ԓ���C������ԓ���C���Ք������ܿ���ԓ���C��

��10�������ļ�"C:\Documents and Settings\Administrator\Application Data\tempV0_n9[k4]k-o.tmp"������ӛ䛔�����

���������ļ���

"%Documents and Settings%\Administrator\Application Data\svschost.exe"

"%Documents and Settings%\Administrator\Application Data\ctfmon.exe"

"%Documents and Settings%\Administrator\Application Data\tempV0_n9[k4]k-o.tmp"

"*:\DATABLOCK\System\Desktop.ini��*���ƄӴűP�P����"

"*:\autorun.inf��*���ƄӴűP�P����"

"*:\DATABLOCK\System\DATABLOCK.EXE��*���ƄӴűP�P����"

�������ļ���

"%SystemRoot%\system32\drivers\etc\hosts"

������ע�Ա���

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\system\ EnableLUA"

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\Microsoft Windows Firewall"

"HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\Microsoft Windows Firewall"

"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\ FirewallPolicy\StandardProfile\AuthorizedApplications\List\Microsoft Windows Firewall"

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\ctfmon.exe"

"HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\ctfmon.exe"

"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\ FirewallPolicy\StandardProfile\AuthorizedApplications\List\ctfmon.exe"

�����L���W�j��

"xlaa***.no-ip.info"