ľ�R���d��

Trojan-Downloader.Win32.Agent.ccpq

���@�r�g

2012-11-08

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“C\C ”������“ľ�R���d��”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�“20,480”�ֹ����D�˞�“

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǐ������Ñ�ϵ�y�����d����IJ�����ľ�R���T�ļ��\�С�

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǐ������Ñ�ϵ�y�����d����IJ�����ľ�R���T�ļ��\�С�

�Ñ��ж�������F��X���\���ٶ�׃������ܛ�o���˳������܆��ӣ����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

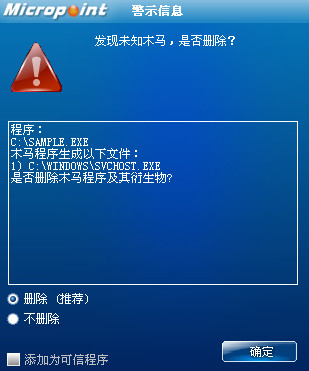

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

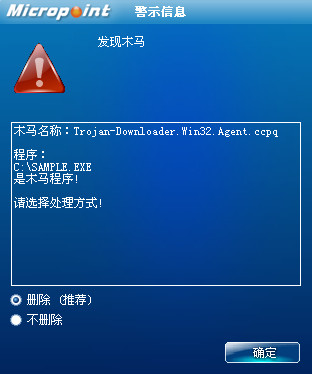

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Agent.ccpq”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.���ƽY�������M��"svchost.exe"

2.�քӄh���ļ�

"%SystemRoot%\Debugs.inf"

"%SystemRoot%\svchost.exe"

"%SystemDriver%:\MyTemp"

"%Temp%\17853.jpg���ļ����S�C��"

����"%Temp%\14362.exe���ļ����S�C��"

3.�ք���ע�Ա�

"HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit"

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�@ȡϵ�yĿ䛣������ļ�"C:\WINDOWS\Debugs.inf"��

2.�@ȡϵ�yĿ䛣���������ؐ��������"C:\WINDOWS\svchost.exe"��������β���Ӵ����S�C���������������M�̈���ԓ�ļ���

3.�@ȡϵ�y��Ŀ䛣������ļ�"C:\MyTemp"��������������ȫ·����Ϣ����ԓ�ļ���

4."C:\WINDOWS\svchost.exe"����֮��

(1)�_���¾��̣��xȡ�ļ�"C:\MyTemp"�е�ӛ���Ϣ��������������h����

(2)���d�ļ�"http://60.16*.7*.235:999/itp.txt"�����"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\17853.jpg���ļ����S�C��"��

(3)�xȡ"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\17853.jpg"�еIJ����Wַ��Ϣ�������d�����"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\14362.exe���ļ����S�C��"��֮�����M�̈���ԓ�ļ���

(4)�h���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\17853.jpg���ļ����S�C��"��

(5)�@ȡ����mac��ַ��Ϣ���l�͵��h�����C����"http://11*.10.22*.188/count.asp?Mac=00-0C-**-B4-2F-EA&UserID=10018&ProcessNum=27"��

(6)�O���Iֵ�"HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit" = "C:\WINDOWS\system32\userinit.exe,C:\WINDOWS\svchost.exe"�����F�_�C�Ԇ��ӡ�

(7)˯��10��犣��؏͈����������d������

���������ļ���

"%SystemRoot%\Debugs.inf"

"%SystemRoot%\svchost.exe"

"%SystemDriver%:\MyTemp"

"%Temp%\17853.jpg���ļ����S�C��"

����"%Temp%\14362.exe���ļ����S�C��"

�����h���ļ���

�����ļ�����

"%Temp%\17853.jpg���ļ����S�C��"

������ע�Ա���

"HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit"

�����L���W�j��

"http://60.16*.7*.235:999/itp.txt"

"http://11*.10.22*.188/count.asp?Mac=00-0C-**-B4-2F-EA&UserID=10018&ProcessNum=27"