ľ�R���d��

Trojan-Downloader.Win32.Agent.a

���@�r�g

2013-01-22

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“C/C ”������ľ�R���d�ߣ����c���ӷ���ܛ���ԄӲ��@,����“UPX”�Ӛ�����D���^��ܛ���裬�Ӛ����L�Ȟ�“8,192”�ֹ����D�˞�

��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�Ñ��Α��~���������d����IJ�����ľ�R�\�С�

��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�Ñ��Α��~���������d����IJ�����ľ�R�\�С�

�Ñ��ж�������F��X���\���ٶ�׃������ܛ�o���˳������܆��ӣ����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

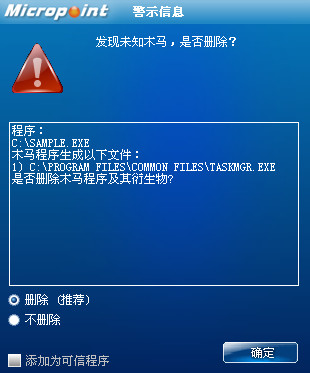

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�Fδ֪ľ�R��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

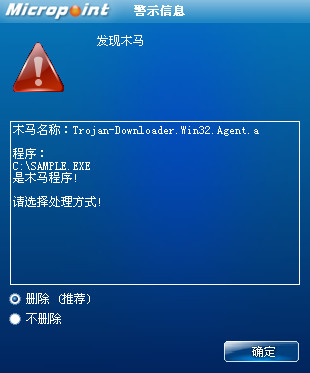

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Agent.a”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ���

"%ProgramFiles%\Common Files\taskmgr.exe"

"%ProgramFiles%\Common Files\Desktops.ini"

����"%ProgramFiles%\Internet Explorer\12561622525460.exe���ļ����S�C��"

2.�քӄh��ע�Ա�헣�

"HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\System32"

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.��������ؐ��������"C:\Program Files\Common Files\taskmgr.exe"�������[�صķ�ʽ���С�

2.�������M�̈���"C:\WINDOWS\system32\cmd.exe /c del <����������> > nul"��������������h����

3.�O���Iֵ�"HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\System32" = "C:\Program Files\Common Files\taskmgr.exe"�����F�����_�C�Ԇ��ӡ�

4.���ܾWַ"http://jc**.cy09sf.com:651/list.txt"�����dԓ�ļ���"C:\Program Files\Common Files\Desktops.ini"��

5.ÿ��1��犣��xȡ�ļ�"C:\Program Files\Common Files\Desktops.ini"�б�����Α��M�����Q���Α�ľ�R��ַ��Ϣ�������M�̿��գ������Ƿ����ԓ�Α�����DŽt���d�Α�ľ�R�����"C:\Program Files\Internet Explorer\12561622525460.exe���ļ����S�C��"�����[�صķ�ʽ���С�

6.���P�Α���"����"��"�����˲�OL"��"���³��c��ʿ"��"ħ��"��"�D��2"��"��֮��"��"QQ����"��"QQ�A��"��"��������"��"ħ�F����"��"����������H��"��"��Ԓ����"��"������"��"�@����"��"���b�龉"��"��������"��"����潛"�ȡ�

7.�@ȡ���ز���ϵ�y�汾��mac��ַ����Ϣ�l�͵��Wַ"http://tj**.cg1g.com:6666/"���h���ļ�"C:\Program Files\Common Files\Desktops.ini"��

���������ļ���

"%ProgramFiles%\Common Files\taskmgr.exe"

"%ProgramFiles%\Common Files\Desktops.ini"

"%ProgramFiles%\Internet Explorer\12561622525460.exe���ļ����S�C��"

��������ע�Ա���

"HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\System32"

�����h���ļ���

"%ProgramFiles%\Common Files\Desktops.ini"

�����ļ�����

�����L���W�j��

"http://jc**.cy09sf.com:651/list.txt"

"http://tj**.cg1g.com:6666/"

"http://game.cy**sf.com:722/dzwd.exe"

"http://game.cy**sf.com:722/dztl.exe"

"http://game.cy**sf.com:722/dzdc.exe"

"http://game.cy**sf.com:722/dzmy.exe"

"http://game.cy**sf.com:722/dzzx.exe"

"http://game.cy**sf.com:722/dzlg.exe"

"http://game.cy**sf.com:722/dzsg.exe"

"http://game.cy**sf.com:722/dzhx.exe"

"http://game.cy**sf.com:722/dzyl.exe"

"http://game.cy**sf.com:722/dzcs.exe"

"http://game.cy**sf.com:722/dzms.exe"

"http://game.cy**sf.com:722/dzgj.exe"

"http://game.cy**sf.com:722/dzqx.exe"

"http://game.cy**sf.com:722/dzrx.exe"

"http://game.cy**sf.com:722/dzxy.exe"

"http://game.cy**sf.com:722/dzmg.exe"

"http://game.cy**sf.com:722/dzqn.exe"

"http://game.cy**sf.com:722/dzqs.exe"

"http://game.cy**sf.com:722/dzxa.exe"

"http://game.cy**sf.com:722/dztx.exe"

"http://game.cy**sf.com:722/dzqy.exe"

"http://game.cy**sf.com:722/dztu.exe"

"http://game.cy**sf.com:722/dzjh.exe"

"http://game.cy**sf.com:722/dzgl.exe"

"http://game.cy**sf.com:722/dzas.exe"

"http://game.cy**sf.com:722/dzjy.exe"

"http://game.cy**sf.com:722/dzzh.exe"

"http://game.cy**sf.com:722/dzzt.exe"