���³��c��ʿ�I̖(h��o)ľ�R

Trojan-PSW.Win32.OnLineGames.erxu

���@�r(sh��)�g

2012-06-18

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��"C/C ”�����ıI̖(h��o)ľ�R�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L(zh��ng)�Ȟ�“5,120”�ֹ�(ji��)���D��(bi��o)��“ ”��ʹ��“exe”�U(ku��)չ����ͨ�^(gu��)�ļ��������W(w��ng)�(y��)���R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����

”��ʹ��“exe”�U(ku��)չ����ͨ�^(gu��)�ļ��������W(w��ng)�(y��)���R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����

������ҪĿ�ıIȡ"���³��c��ʿ"�Α��~���ܴa����Ϣ��

��(d��ng)�Ñ�Ӌ(j��)��C(j��)��Ⱦ��ľ�R������, ��(hu��)���F(xi��n)“���³��c��ʿ” �Α�o(w��)���P(gu��n)�]��ݔ���Ñ������ܴa���ܱ��r(sh��)�Α��\(y��n)�о����ĬF(xi��n)����K����(d��o)��̓�Mؔ(c��i)�a(ch��n)���ڿͱIȡ�����Ұl(f��)�F(xi��n)δ֪�M(j��n)�̵ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)�(y��)���R�����d�����d

������ʩ

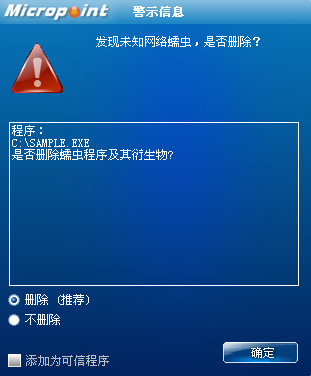

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪�W(w��ng)�j(lu��)���x”��Ո(q��ng)ֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

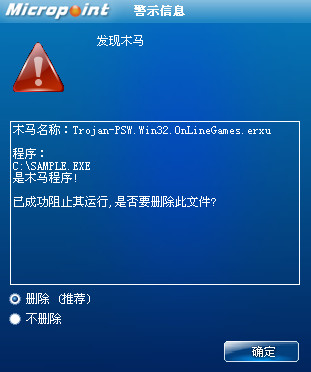

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Trojan-PSW.Win32.OnLineGames.erxu”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1.�ք�(d��ng)�h���ļ�

"%Temp%\rundll 1.exe"

"%SystemRoot%\system32\dnfset.cyc"

2.�ք�(d��ng)��ע��(c��)��

��"HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit"������ֵ

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�@ȡϵ�y(t��ng)����Ŀ䛣����d�ļ�"http://2*8.93.2*8.238:2012/ccc/c.css"�����"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\rundll 1.exe"��

2.�@ȡϵ�y(t��ng)Ŀ䛣��Д��ļ�"C:\WINDOWS\system32\dnf0427.Fe"�Ƿ���ڣ�������ڄt��(chu��ng)����̎��"C:\test.bat"����(zh��)�У��h�������ļ����˳���

3.ö�e�M(j��n)��id�����Ҳ���(qi��ng)�ƽY(ji��)���M(j��n)��"dnfchina.exe(���³��c��ʿ����M(j��n)��)"��ö�e�M(j��n)�̿��գ����Ҳ���(qi��ng)�ƽY(ji��)���M(j��n)��"QQLogin.exe(QQ�Α������M(j��n)��)"��"DNF.exe(���³��c��ʿ�Α��M(j��n)��)"��"LauncherUpdator.exe(�Α���³���)"��

4.���_ע��(c��)���I"HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon"���O(sh��)��"Userinit"="C:\WINDOWS\system32\userinit.exe,C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\rundll 1.exe"����(sh��)�F(xi��n)�����_�C(j��)�Ԇ���(d��ng)��

5.�@ȡϵ�y(t��ng)Ŀ䛣���(chu��ng)���ļ�"C:\WINDOWS\system32\dnfset.cyc"����������(sh��)��(j��)������ļ���

6.���[�صķ�ʽ��(zh��)��"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\rundll 1.exe"��

7.�@ȡ��(d��ng)ǰ�����ļ�·������(chu��ng)���ļ�"c:\test.bat"��������̎������(zh��)�У������������������h����

8."rundll 1.exe"�\(y��n)��֮���xȡ�ļ�"C:\WINDOWS\system32\dnfset.cyc"��(sh��)��(j��)�����ܾW(w��ng)ַ��Ϣ�����ļ�"C:\WINDOWS\system32\drivers\etc\hosts"��ö�e�M(j��n)�̿��գ���(qi��ng)�ƽY(ji��)���M(j��n)��"QQLogin.exe(QQ�Α������M(j��n)��)"��""DNFCHINA.EXE(���³��c��ʿ����M(j��n)��)"�ȡ��O(sh��)���I�P�����(bi��o)��Ϣ�^�ӣ���ȡ�Α���Ϣ���l(f��)�͵��h(yu��n)�����C(j��)��

������(chu��ng)���ļ���

"%Temp%\rundll 1.exe"

"%SystemRoot%\system32\dnfset.cyc"

"C:\test.bat"

�����h���ļ���

�ӱ��ļ�����

"%SystemDriver%\test.bat"

������ע��(c��)����

"HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit"

�����L��(w��n)�W(w��ng)�j(lu��)��

"a*.cd*ac.com"

"c*.cd*ac.com"

"http:// http://2*8.93.2*8.238:2012/ccc/c.css"

"http://dnf.qq.com/act/a20110511safe_mode/index.htm"

"http://dnf.qq.com/act/a20110523safe/"

"http://captcha.qq.com/getimage?aid=2001601&r=0.%s&uin=%s&vc_type=%s"

"http://ptlogin2.qq.com/check?uin=%s&appid=2001601&r=0.%s"

"http://ui.ptlogin2.qq.com/cgi-bin/login?appid=2001601&no_verifyimg=1&f_url=loginerroralert&"

"http://aq.qq.com/cn2/manage/mb_reset/mb_reset_index?source_id=2016"

"http://aq.qq.com/cn2/index"

"http://aq.qq.com/cgi-bin/unionverify/verifymb"

"http://18*.60.203.*2:5566/f/w11/get.asp "��