���@�r�g

2008-09-21

����ժҪ

ԓ�ӱ���ʹ��“Delphi”������“ľ�R���d��”�����c���ӷ���ܛ���ԄӲ��@������“FSG”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“25,477 �ֹ�”���D�˞� ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C���\�к����d����ľ�R�����؈��С�

ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C���\�к����d����ľ�R�����؈��С�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

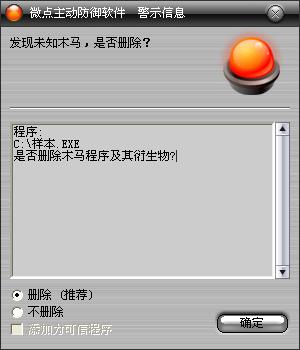

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

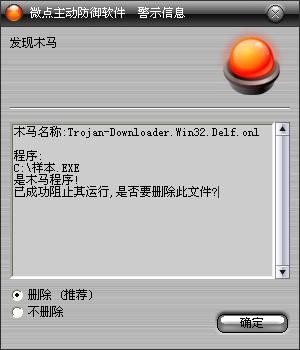

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-Downloader.Win32.Delf.nol”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

��

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к�v�M�̲���“AVP.EXE”,������M�̴��ڄt��ϵ�y�r�g��“2005”�꣬ԇ�Dʹ�䲻�܉������\�У���ؐ������Ŀ�%SystemRoot%\system32\�Լ�%SystemRoot%\system32\drivers\disdn\Ŀ�����������“Flower.exe”����Ŀ�%SystemRoot%\system32\��ጷńӑB朽ӎ��ļ�“XFlower.dll”���_���µ��M�̡���vϵ�y��ǰ�M�̲��������M�̲��Y����

���Һ��������ַ����Ĵ�������l����ϢWM_CLOSE��WM_DESTROY�Լ�WM_QUITʹ���˳�

| |

ľ�R

NOD32

NOD32 �Ⱥ�

�΄չ����� |

|

��ע�Ա�ӳ��ٳ�헣�ʹ�Ķ�����ȫܛ������ϵ�y���߲��܉��������ӣ�

| |

360rpt.exe

360Safe.exe

360tray.exe

adam.exe

AgentSvr.exe

AppSvc32.exe

Autoruns.exe

avgrssvc.exe

AvMonitor.exe

avp.com

avp.exe

CCenter.exe

ccSvcHst.exe

Discovery.exe

IceSword.exe

HijackThis.exe

Sos.exe

Ufo.exe |

|

ʹ��API����“CreateProcessA”�_���M��“spoolsv.exe”����Ո�ȴ���g�����팑�룬�{��API����“URLDownloadToFileA”�Đ���Wַ“ http://www.Yo***ite.com/”���d����“xzea.exe”�������\�С�