QQ�I̖ľ�R

Trojan.Win32.Agent.bfrt

���@�r�g

2010-10-19

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������“�I̖ľ�R”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�“323,584”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�Ñ�QQ�����ܴa��Ϣ��

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�Ñ�QQ�����ܴa��Ϣ��

���Ñ�Ӌ��C��Ⱦ��ľ�R������, ����QQ��ꑳ��F�����������ܴa���I�����Ұl�Fδ֪�M�̵ȬF��.

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

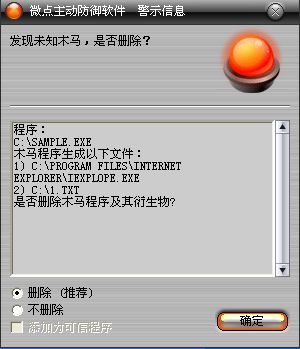

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

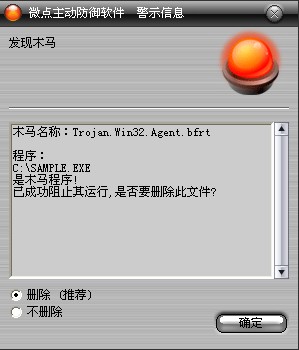

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan.Win32.Agent.bfrt”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh���ļ�

1���h�� %SystemDriver%\1.jpg

2���h�� %SystemDriver%\1.txt

3���h�� %ProgramFiles%\Internet Explorer\IEXPLOPE.EXE

4 . �h�� %Documents and Settings%\��ǰ�Ñ�\���_ʼ���ˆ�\����\����\ 360��ȫ�lʿ�����a��.lnk

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�������ȫ@��߉�űP��Ŀ䛣���ԓĿ������ļ�“C��\1.jpg”.

2.�������Լ��ÿ�ؐ�ķ�ʽ������������“C��\1.txt”��Ȼ����_rundll32.exe�ļ��������M��“rundll32.exe C:\WINDOWS\system32\shimgvw.dll Imageview_Fullscreen C��\1.jpg”,

3.�������Լ��ÿ�ؐ�ķ�ʽ������������“C:\Program Files\Internet Explorer\IEXPLOPE.EXE”,Ȼ����d“LinkInfo.DLL” ���������h�̾��̣���vQQ.exe�ļ��������I�P������^�ӣ����Ñ���QQ�ܴa"&QQPassWord="�� QQ̖"?QQNumber="�l�͵��ڿ�ָ���ľW�j��ַ��

4.����������ݷ�ʽ“C:\Documents and Settings\��ǰ�Ñ�\���_ʼ���ˆ�\����\����\ 360��ȫ�lʿ�����a��.lnk”

5.������"C:\Program Files\Internet Explorer\IEXPLOPE.EXE.txt"�ļ��ƄӲ�����������“C:\Program Files\Internet Explorer\IEXPLOPE.EXE”���Ե������_�Ñ��c����Ŀ�ġ�

���������ļ���

%SystemDriver%\1.jpg

%SystemDriver%\1.txt

%ProgramFiles%\Internet Explorer\IEXPLOPE.EXE

%Documents and Settings%\��ǰ�Ñ�\���_ʼ���ˆ�\����\����\ 360��ȫ�lʿ�����a��.lnk

�����L���W�j:

http://web0622155.w201.d******.com/b12/mail.asp