���x����

Worm.Win32.Generic.mu

���@�r�g

2012-09-04

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“C\C ”������“���x����”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�“40,960 ”�ֹ����D�˞�“

”��ʹ��“exe”�Uչ����ͨ�^�W�j�������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���Ǹ�Ⱦ�Ñ�ϵ�y���L������Wַ�ȡ��Ñ��ж������F�W�j�\�о������W�j�˿��_�����\��δ֪�M�̵ȬF��

”��ʹ��“exe”�Uչ����ͨ�^�W�j�������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���Ǹ�Ⱦ�Ñ�ϵ�y���L������Wַ�ȡ��Ñ��ж������F�W�j�\�о������W�j�˿��_�����\��δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�W�j�������W퓒��R�����d�����d

������ʩ

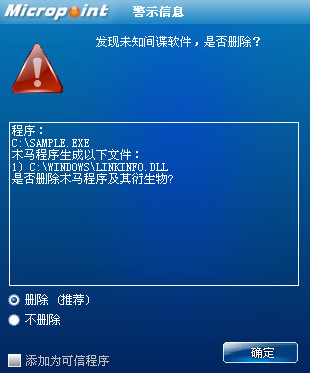

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

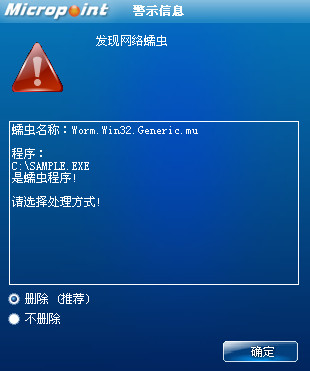

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F�W�j���x"Worm.Win32.Generic.mu”��Ոֱ���x��h������D2��

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�ք�ֹͣ���h������

"DLANX"��"nvmini"

2.�քӄh���ļ�

"%SystemRoot%\linkinfo.dll"

"�ƄӴűP��Ŀ�\boot.exe"

"�ƄӴűP��Ŀ�\"Autorun.inf"

"%SystemRoot%\AppPatch\AcLue.dll"

"����Ŀ�\setup.exe"

"%SystemRoot%\system32\drivers\nvmini.sys"

"%SystemRoot%\system32\drivers\IsDrv118.sys"

��Q�ļ�"%SystemRoot%\system32\drivers\etc\hosts"

3.�ޏ����б���Ⱦ��*.exe�ļ�

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�@ȡϵ�yĿ䛣������ļ�"C:\WINDOWS\linkinfo.dll"�����벡��������

2.���d"C:\WINDOWS\linkinfo.dll"����ǰ�M�̵�ַ���g���{���䌧������"#101"��ԓ�����@ȡϵ�yĿ䛣������ļ�"C:\WINDOWS\system32\drivers\IsDrv118.sys"�����벡�����������dԓ�ļ���ϵ�y��ַ���g�����У����h��ԓ�ļ���

3.���_���֞�"PNP#DMUTEX#1#DL5"�Ļ��⌦��ֹ�؏͈��У�������ǰ�M�̙��ޞ�"SeDebugPrivilege���{ԇ�ؙ༉��"��

4.�����M�̿��գ������M��"explorer.exe",���ļ�"C:\WINDOWS\linkinfo.dll"ע�뵽ԓ�M�̵�ַ���g�����С�

5."C:\WINDOWS\linkinfo.dll"�\��֮���_�ٶྀ�̣�

(1)���ļ�"C:\WINDOWS\AppPatch\AcLue.dll.new"��ؐ��������"C:\WINDOWS\AppPatch\AcLue.dll"�������dԓ�ļ�����ǰ�M�̵�ַ���g���@ȡ�䌧��������֮��h��"AcLue.dll.new"��

(2)�O�����п��Ƅ��O�䣬�����䌑�벡���ļ�"boot.exe"��"Autorun.inf"�����O���ļ����Ԟ�ֻ�x���[�ء�ϵ�y��

(3)��v���дűP�����Ҳ���Ⱦ����Ŀ�"\QQ"��"LOCAL SETTINGS\TEMP\"��"\WINDOWS\"��"\WINNT\"�Լ����֞�"zhengtu.exe"��"audition.exe"��"kartrider.exe"��"nmservice.exe"��"ca.exe"��"nmcosrv.exe"�� "nsstarter.exe"��"maplestory.exe"��"neuz.exe"��"zfs.exe"��"gc.exe"��"mts.exe"��"hs.exe"�� "mhclient-connect.exe"��"dragonraja.exe"��"nbt-dragonraja2006.exe"��"wb-service.exe"��"game.exe"��"xlqy2.exe"��"sealspeed.exe"��"asktao.exe"��"dbfsupdate.exe"�� "autoupdate.exe"��"dk2.exe"��"main.exe"��"userpic.exe"��"zuonline.exe"��"config.exe"�� "mjonline.exe"��"patcher.exe"��"meteor.exe"��"cabalmain.exe"��"cabalmain9x.exe"�� "cabal.exe"��"au_unins_web.exe"��"��Ԓ����.exe"��"xy2.exe"��"flyff.exe"��"xy2player.exe"��"trojankiller.exe"��"patchupdate.exe"�� "ztconfig.exe"��"woool.exe"��"wooolcfg.exe"��֮�������"*.exe"�ļ���

(4)������ǰ�M�̙��ޞ�"SeDebugPrivilege���{ԇ�ؙ༉��"���Ɖ����ǿ�����ȫ�����ļ�"C:\WINDOWS\system32\drivers\RsBoot.sys"��

(5)�������W�j����Ŀ䛌��벡���ļ�"setup.exe"�����Lԇ����������C�����������֞�"DLANX"�ķ��գ�����ӳ��ָ��"setup.exe"��

(6)���ƽY���M��"sxs.exe"��"logo1_.exe"��"fuckjacks.exe"��"spoclsv.exe"��"nvscv32.exe"��"svch0st.exe"�� "c0nime.exe"��"iexpl0re.exe"��"ssopure.exe"��"upxdnd.exe"��"wdfmgr32.exe"��"spo0lsv.exe"�� "ncscv32.exe"�ȶ��������M�̡�

(7)���ļ�"C:\WINDOWS\system32\drivers\etc\hosts"�Ƅ���������"C:\WINDOWS\system32\drivers\etc\hosts.txt"�����ò����ļ���Qԓ�ļ���

(8)�ђ���ķ�ʽ�������M��""C:\Program Files\Internet Explorer\IEXPLORE.EXE" -nohome"������������ע��ԓ�M�̵�ַ���g�����С�

(9)�����ļ�"C:\WINDOWS\system32\drivers\nvmini.sys"�����벡�����������������֞�"nvmini"�ķ��գ�������͞��Ԅӣ�����ӳ�����"C:\WINDOWS\system32\drivers\nvmini.sys"��֮�Ӵ˷��ա�

���������ļ�:

"%SystemRoot%\linkinfo.dll"

"�ƄӴűP��Ŀ�\boot.exe"

"�ƄӴűP��Ŀ�\"Autorun.inf"

"%SystemRoot%\AppPatch\AcLue.dll"

"����Ŀ�\setup.exe"

"%SystemRoot%\system32\drivers\nvmini.sys"

"%SystemRoot%\system32\drivers\IsDrv118.sys"

"%SystemRoot%\system32\drivers\etc\hosts"

�����L���W�j��

"http://info.95****.com/info.asp"