��֮�ȱI̖ľ�R

Trojan-PSW.Win32.OnLineGames.elva

���@�r�g

2010-10-23

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”�����ıI̖ľ�R�����c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“20,420 �ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�W�j�Α�“��֮��”��“�Ñ���”��“�ܴa”�����P��Ϣ��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�W�j�Α�“��֮��”��“�Ñ���”��“�ܴa”�����P��Ϣ��

�����Ñ��ж������F“��֮��” �Α�o���P�]��ݔ���Ñ������ܴa���ܱ��r�Α��\�о����ĬF����K������̓�Mؔ�a���ڿͱIȡ��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

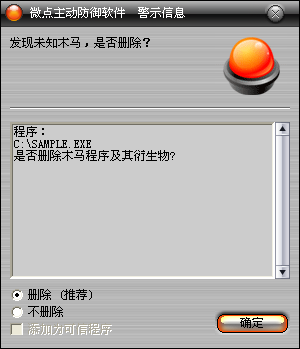

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

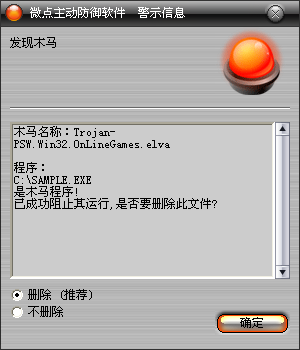

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.OnlineGames.elva”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

�Α��bĿ�\ gamewidget.dll

�Α��bĿ�\DragonNestRes.dll

C:\Recycled\11482093.tmp

2���քӄh������ע�Ա�헣�

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\Session Manager\PendingFileRenameOperations

������“\??\C:\Recycled\11482093.tmp...”

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\PendingFileRenameOperations

������“\\??\C:\Recycled\11482093.tmp...”

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1�������M�̿��գ�����DragonNest.exe�M�̣��Єt�Y��ԓ�Α��M�̣�

2������ע�Ա��Ƿ����SOFTWARE\snda\dn\MainProg������Єt�xȡ�Α�İ��b��·���ٴα�v�M�̲��Ҳ��Y��DragonNest.exe�M�̣�

3�����Α�Ŀ��µĄӑB���ļ�gamewidget.dll���ƞ�DragonNestRes.dll��������h��gamewidget.dll��

4�����Α�Ŀ����������ӑB��gamewidget.dll���Ķ��_����Q�Α�����dllĿ�ģ�

5������ע�Ա�HKEY_CURRENT_USER\Software\Microsoft\Windows\ShellNoRoam\MUICache�Ƿ���dragonnestֵ������б�v�Y��DragonNest.exe�M�̣���v�M�̲���RavMonD.exe�M�̣��Єt�Y���M�̣�����]�У��t�������Ƅӵ�C:\RecycledĿ��£�����������11482093.tmp(�ļ����S�C)��

6����v���бP������dnlauncher.exe�ļ������ڲ����Α��bĿ䛣�

7������������gamewidget.dll�ļ�ע�뵽dragonnest.exe�M���У�������Ϣ�^�ӣ��Iȡ�Ñ���֮���Α��~̖���ܴa���ܱ����d�D���ڱ��أ��B�Ӻڿ�ָ���W�j���l���Ñ��~̖�ܴa��Ϣ��

8�����ɵ�gamewidget.dll����ע�Ա�헣����F�����Ԇ��ӣ�

���������ļ���

����

�Α��bĿ�\ gamewidget.dll

�Α��bĿ�\DragonNestRes.dll

C:\Recycled\11482093.tmp

��������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\Session Manager\PendingFileRenameOperations

������“\??\C:\Recycled\11482093.tmp...”

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\PendingFileRenameOperations

������“\\??\C:\Recycled\11482093.tmp...”

�����L���W�j��

http://www.201***.com/zshouxin/mibao.asp