ľ�R���d��

Trojan-Downloader.Win32.Perkesh.gh

���@�r�g

2011-02-20

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”���������d�߳������c���ӷ���ܛ���ԄӲ��@,����“UPX”�Ӛ���ʽ���L�Ȟ�“29,696 �ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d����������Ñ����C�\�С�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d����������Ñ����C�\�С�

�Ñ��ж������FӋ��C���W�j�\�о��������Fδ֪�M�̺ͷ��գ�ϵ�y���W�j����������o���P�]�����F������Ȍ����Ñ��[˽й¶��Ӱ��Ñ�ʹ�õĬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

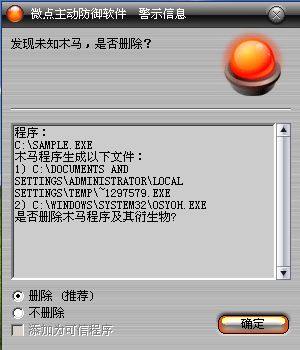

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

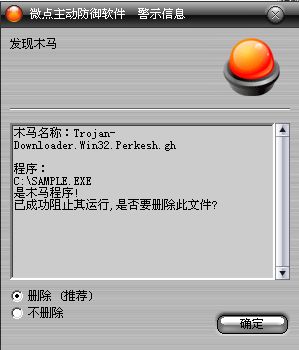

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Perkesh.gh”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%Temp%\~1251578.kx

%TEMP%\~843765.exe

C:\WINDOWS\system32\48w9Q.exe

%Temp%\~9e9838.dat

2���քӄh������ע�Ա�헣�

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\

Avp.exe��safeboxtray.exe��360tray.exe��egui.exe

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\aav

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\vb

DisplayName��vb ImagePath:%Temp%\~843765.ex

3���ޏͱ������ĵ�hosts�ļ�

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1���������Ȅ��������w“ffgio”����ֹ�������\�У��������ʧ�����˳������M�̣�

2���Lԇ���_wscsvc��windows��ȫ���ģ����գ�Ȼ��ֹͣԓ���գ�

3�������M�̿��ղ���egui.exe��ekrn.exe�M�̣�����ҵ����Y���M�̲�ֹͣ���P�ķ��գ�

4�������M�̿��գ���v�M�̲���Ras.exe��rsmain.exe��rsnetsrv.exe��scanfrm.exe��ravtask.exe��ccenter.exe��rfwsrv.exe��rstray.exe��ravmond.exe��kpswsvc.exe��kavstart.exe��kaccore.exe��kpfw32.exe��kissvc.exe��kwatch.exe��kamilmon.exe������ҵ���ͨ�^ጷ��M�̵ăȴ���Y���M�̣�

5���ٴα�v�M�̲���avp.exe��360tray.exe��safeboxtray.exe�M�̣�����ҵ�������%Temp%Ŀ������ӑB���ļ�~1251578.kx���S�C������ͨ�^�{��%SystemRoot%\system32\rundll32.exe�ԅ���“zzz”���dԓ�ӑB朽ӎ�,�ӑB����d��������"aav"�ķ��գ�ͨ�^ԓ���Ռ���ܛ�M�̽Kֹ�����h�����P���գ�Ȼ���R��ٳ֚�ܛ������������ö�e��ǰ���ڣ�һ���ҵ��c���������P�Ĵ��ھ͕������˳���

6��ጷ����ļ�%TEMP%\~843765.ex,��ጷ�ͬ����������%TEMP%\~843765.exe,����ע�Ա������F�����_�C�Ԇ���

7����ϵ�yĿ������ļ�C:\WINDOWS\system32\48w9Q.exe���S�C���������ԓ�ļ��M�̙��ޣ����_���չ���������������"vb"�ķ��գ����d���ļ�%TEMP%\~843765.ex��ͨ�^ԓ�ӌ��������a����%SystemRoot%\System32\userinit.exe,��ɸ�Ⱦuserinit.exe����ɺ�h��~843765.ex��

8����������“\\.\ao1”���O�䣬ͨ�^ԓ�O���c�Ⱥ��M��ͨ�ţ�����%TEMP%\~843765.exe��~843765.exe�\�к��^�����Ƿ��userinit.exe��

������ǣ���������������“aprv”�����w��Ȼ�����̣��@�î�ǰ�M���б��������M��"qq.exe"��"cmd.exe"�Ƿ���ڣ�����ҵ��M��"qq.exe"���t�ռ�ԓ�M�̌��������ʹ�����P��Ϣ���Bͬ����Ⱦ�C����Mac��ַһ��l�͵�����ָ���Wַ������ҵ��M��"cmd.exe"���t�Kֹԓ�M�̣�

9��ѭ�hö�e���ڣ�����l�Fcmd�����_������l����Ϣʹԓ�����˳���

10���B�Ӳ����W�j���@�þW�j�YԴ�б������xȡ���YԴ��Ϣ���浽%Temp%\~9e9838.dat(�S�C��)���xȡ���d��~9e9838.dat��Ϣ�����d���������������\�У�

11���L���W�j�xȡ�YԴ�����������%SystemRoot%\system32\drivers\etc\hosts�ļ������hosts�ļ����ģ��ռ����yӋ����Ⱦ���C��ϵ�y���P��Ϣ���l�͵�ָ���Wַ��

12���R��ٳ�egui.exe,���O���´�ϵ�y�؆��h�����ļ�%TEMP%\~843765.ex�Ͳ���������

��

���������ļ���

%Temp%\~1251578.kx

%TEMP%\~843765.ex

%TEMP%\~843765.exe

C:\WINDOWS\system32\48w9Q.exe

%Temp%\~9e9838.dat

��������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\

Avp.exe��safeboxtray.exe��360tray.exe��egui.exe

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\aav

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\vb

DisplayName��vb

ImagePath:%Temp%\~843765.ex

����

�����L���W�j��

http://to.**.com:81/fc/in11.txt

http://208.**.161.76:585/hs/0.exe

http://208.**.161.76:585/hs/1.exe

http://208.**.161.76:585/hs/2.exe

http://208.**.161.76:585/hs/3.exe

http://208.**.161.76:585/hs/4.exe

http://208.**.161.76:585/hs/5.exe

http://208.**.161.76:585/hs/6.exe

http://208.**.161.76:585/hs/7.exe

http://208.**.161.76:585/hs/8.exe

http://208.**.161.76:585/hs/9.exe

http://208.**.161.76:585/hs/10.exe

http://208.**.161.76:585/hs/11.exe

http://208.**.161.76:585/hs/12.exe

http://208.**.161.76:585/hs/13.exe

http://208.**.161.76:585/hs/14.exe

http://208.**.161.76:585/hs/15.exe

http://208.**.161.76:585/hs/16.exe

http://208.**.161.76:585/hs/17.exe

http://208.**.161.76:585/hs/18.exe

http://208.53.161.76:585/hs/19.exe

http://208.**.161.76:585/hs/20.exe

http://208.**.161.76:585/hs/21.exe

http://208.**.161.76:585/hs/22.exe

http://208.**.161.76:585/hs/23.exe

http://208.**.161.76:585/hs/24.exe

http://208.**.161.76:585/hs/25.exe

http://208.**.161.76:585/hs/27.exe

http://208.**.161.76:585/hs/28.exe

http://208.**.161.76:585/hs/29.exe

http://208.**.161.76:585/hs/30.exe

http://208.**.161.76:585/hs/31.exe

http://208.**.161.76:585/hs/32.exe

http://208.**.161.76:585/tj/t11.exe

http://208.**.161.76:585/hs/35.exe

http://208.**.161.76:585/hs/26.exe