ľ�R���d��

Trojan-Downloader.Win32.Generic.btv

���@�r�g

2012-08-30

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������“���d��”�����c���ӷ���ܛ���ԄӲ��@,����“UPX”�Ӛ�����D���^��ܛ���裬�Ӛ����L�Ȟ�“29,696”�ֹ����D�˞�"

"��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǐ������Ñ�ϵ�y�����d����IJ�����ľ�R���T�ļ��\�С�

"��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǐ������Ñ�ϵ�y�����d����IJ�����ľ�R���T�ļ��\�С�

�Ñ��ж�������F��X���\���ٶ�׃������ܛ�o���˳������܆��ӣ����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

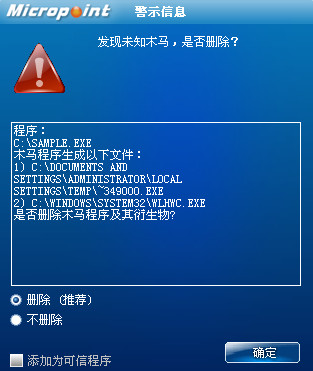

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

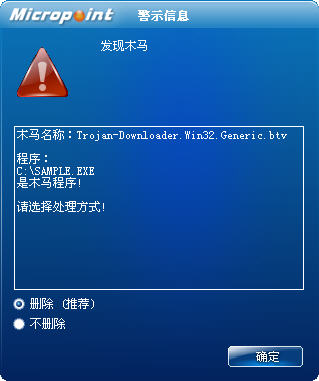

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Generic.btv”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�ք�ֹͣ���h�����գ�

"vb"��"aav"

2.�քӄh�������ļ���

"%Temp%\~3.kx(����3�S�C)"

"%Temp%\~3.ex(����3�S�C)"

"%Temp%\~3.exe(����3�S�C)"

"%SystemRoot%\system32\QHUFB.exe(�ļ����S�C)"

"%Temp%\~4.dat(�ļ����S�C)"

"%Temp%\***(***���S�C����)"

"%Temp%\pci.sys"

3.��"%SystemRoot%\system32\userinit.exe"�������ļ���Q

4.�ք���ע�Ա�헣�

�h���Iֵ�"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\ Windows\CurrentVersion\Run\msconfig"

�h���I"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\currentVersion\image file Execution options\egui.exe"

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�������֞�"ffgio"�Ļ��⌦��ֹ�؏��\�С�

2.ֹͣ"wscsvc"���գ������M�̿��գ�����"ekrn.exe"��"egui.exe"��"ras.exe"��"rsmain.exe"��"rsnetsvr.exe"��"ravtask.exe"��"rstray.exe"�� "kavstart.exe"��"kpfwsvc.exe"��"ccenter.exe"��"scanfrm.exe"��"ravmond.exe"��"kissvc.exe"�� "kamilmon.exe"��"kpfw32.exe"��"kaccore.exe"��"rfwsrv.exe"��"kwatch.exe"�Ț�ܛ�M�̣���ͨ�^����"ekrn"���ա�����"taskkill /f /im ekrn.exe"��"taskkill /f /im egui.exe"�������Լ�ጷŚ�ܛ�M�̃ȴ���g�ķ�ʽ�Y������ܛ�M�̡�

3.�������"360tray.exe"��"safeboxtray.exe"��"avp.exe"���M�̣��t�@ȡϵ�y����Ŀ䛣������ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\~3.kx(����3�S�C)"�����벡���������������M�̣�����"C:\windows\system32\rundll32.exe C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\~3.kx,zzz 3240"��

4.�@ȡϵ�y����Ŀ䛣������ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\~3.ex(����3�S�C)"�����벡��������

5.�@ȡϵ�y����Ŀ䛣������ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\~3.exe(����3�S�C)"�����벡�����������С�

6.�@ȡϵ�yĿ䛣������ļ�"C:\WINDOWS\system32\QHUFB.exe(�ļ����S�C)"�����벡��������

7.�O���Iֵ�"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows \CurrentVersion\Run\msconfig" = "C:\WINDOWS\system32\QHUFB.exe"�����F�����_�C�Ԇ��ӡ�

8.����ǰ�M�̙����������{ԇ�ؙ༉���������֞�"vb"�ķ��գ�����ӳ�����"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\~3.ex"�������Ӵ˷��գ�֮��h���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\~3.ex"��

9.���_�O��"\\.\ao1"���l�Ϳ���Ո����ϵ�y�ļ�"C:\WINDOWS\system32\userinit.exe"��

10.����ע�Ա��I"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\currentVersion\image file Execution options\egui.exe"���O��"Debugger" = "services.exe"�����Fӳ��ٳ֡�

11.�O���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\~3.ex"�Լ������ļ������؆��h����

12.�ļ�"~3.exe"�\��֮�Y��"qq.exe"��"cmd.exe"���M�̣����d�ļ�"http://inl7.n12z.com:81/new/in7.txt"�����"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\~4.dat(�ļ����S�C)"���xȡ���е�ַ��"http://173.208.202.221:168/tt/**.exe(**�锵��)

"�����d���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\***(***���S�C����)"���С�

13."~3.kx"���d��ϵ�y��֮��

��1���@ȡϵ�y����Ŀ䛣������ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\pci.sys"�����ܲ�����������ԓ�ļ���

��2���������֞�"aav"�ķ��գ�����ӳ��ָ��"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\pci.sys"��֮�Ӵ˷��ա�

��3�����_�O��"\\.\aav"���l�Ϳ���Ո���Į�ǰ�M�̙�����ֱ���L����Ӳ����

��4��֮��ֹͣ���h��"aav"���գ����h���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\pci.sys"��

���������ļ���

"%Temp%\~3.kx(����3�S�C)"

"%Temp%\~3.ex(����3�S�C)"

"%Temp%\~3.exe(����3�S�C)"

"%SystemRoot%\system32\QHUFB.exe(�ļ����S�C)"

"%Temp%\~4.dat(�ļ����S�C)"

"%Temp%\***(***���S�C����)"

"%Temp%\pci.sys"

������ע�Ա���

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\msconfig"

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\currentVersion\image file Execution options\egui.exe"

�����h���ļ���

"%Temp%\~3.ex(����3�S�C)"

�����ļ�����

"%Temp%\pci.sys"

�����L���W�j:

"http://inl7.n12z.com:81/new/in7.txt"

"http://1*3.**8.2**.221:168/tt/0.exe"

"http://1*3.**8.2**.221:168/tt/1.exe"

"http://1*3.**8.2**.221:168/tt/2.exe"

"http://1*3.**8.2**.221:168/tt/3.exe"

"http://1*3.**8.2**.221:168/tt/4.exe"

"http://1*3.**8.2**.221:168/tt/5.exe"

"http://1*3.**8.2**.221:168/tt/6.exe"

"http://1*3.**8.2**.221:168/tt/7.exe"

"http://1*3.**8.2**.221:168/tt/8.exe"

"http://1*3.**8.2**.221:168/tt/9.exe"

"http://1*3.**8.2**.221:168/tt/10.exe"

"http://1*3.**8.2**.221:168/tj/t7.exe"

"http://1*3.**8.2**.221:168/tt/11.exe"

"http://1*3.**8.2**.221:168/tt/12.exe"

"http://1*3.**8.2**.221:168/tt/13.exe"

"http://1*3.**8.2**.221:168/tt/14.exe"

"http://1*3.**8.2**.221:168/tt/15.exe"

"http://1*3.**8.2**.221:168/tt/16.exe"

"http://1*3.**8.2**.221:168/tt/17.exe"

"http://1*3.**8.2**.221:168/tt/18.exe"

"http://1*3.**8.2**.221:168/tt/19.exe"

"http://1*3.**8.2**.221:168/tt/20.exe"

"http://1*3.**8.2**.221:168/tt/21.exe"

"http://1*3.**8.2**.221:168/tt/22.exe"

"http://1*3.**8.2**.221:168/tt/23.exe"

"http://1*3.**8.2**.221:168/tt/24.exe"

"http://1*3.**8.2**.221:168/tt/25.exe"

"http://1*3.**8.2**.221:168/tt/27.exe"

"http://1*3.**8.2**.221:168/tt/28.exe"

"http://1*3.**8.2**.221:168/tt/29.exe"

"http://1*3.**8.2**.221:168/tt/30.exe"

"http://1*3.**8.2**.221:168/tt/31.exe"

"http://1*3.**8.2**.221:168/tt/32.exe"

"http://1*3.**8.2**.221:168/tt/33.exe"

"http://1*3.**8.2**.221:168/tt/34.exe"

"http://1*3.**8.2**.221:168/tt/35.exe"

"http://1*3.**8.2**.221:168/tt/36.exe"

"http://1*3.**8.2**.221:168/tt/37.exe"

"http://1*3.**8.2**.221:168/tt/26.exe"

"http://1*3.**8.2**.221:168/tt/38.exe"