���x(ch��ng)����

Net-Worm.Win32.Allaple.abzw

���@�r(sh��)�g

2011-04-07

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”���������x(ch��ng)�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@���L(zh��ng)�Ȟ�“57,856”�ֹ�(ji��)���D��(bi��o)��“ ”�������U(ku��)չ����“exe”����Ҫͨ�^(gu��)“�ļ�����”��“���d�����d”��“�W(w��ng)�(y��)���R”��“����W(w��ng)����”�ȷ�ʽ������������ҪĿ���DZIȡ�Ñ���Ϣ��

”�������U(ku��)չ����“exe”����Ҫͨ�^(gu��)“�ļ�����”��“���d�����d”��“�W(w��ng)�(y��)���R”��“����W(w��ng)����”�ȷ�ʽ������������ҪĿ���DZIȡ�Ñ���Ϣ��

�Ñ��ж���(hu��)���F(xi��n)ϵ�y(t��ng)�\(y��n)�о������W(w��ng)�j(lu��)���£���Ҫ�Y�ρGʧ�ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)�(y��)���R�����d�����d

������ʩ

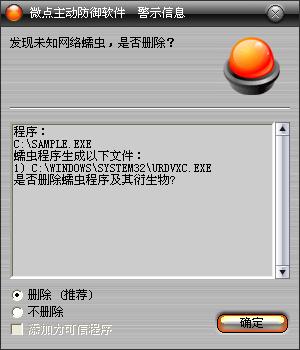

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������](m��i)�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“�W(w��ng)�j(lu��)���x(ch��ng)”��Ո(q��ng)ֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

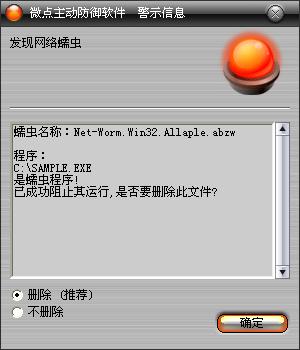

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Net-Worm.Win32.Allaple.abzw”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1.ֹͣ�@ʾ����"Network Windows Service"�ķ���(w��)�(xi��ng)��

2.�h������ע��(c��)���(xi��ng)��

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\MSWindows

3.������htm/html�ļ�����<html>��(bi��o)���µ��к����a�h�����к����a���磺

<OBJECT type="application/x-oleobject"CLASSID="CLSID:65B036B9-6757-5345-BA93-0E898D4940CC"></OBJECT>

4.�h�����б���Ⱦ��htm/html�ļ�ͬĿ��µ��S�C(j��)������߀�ɡ�

׃������

%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

(1)�@ȡ����·������ͨ�^(gu��)����ĩλ�ַ�����(du��)���ǫ@ȡ���Q�Ƿ��Ŀ䛡�

(2)����Ŀ䛣��t���ҳ����Ƿ��Ѕ���(sh��)"-embedding"��

(3)�����ǣ��^�m(x��)��������·�������@ȡϵ�y(t��ng)·������(du��)�������Ƿ���%SystemRoot%\system32\Ŀ���

(4)�����ǣ��t�������(f��)�ƞ�%SystemRoot%\system32\urdvxc.exe

(5)��ɺ���"/installservice"����(sh��)�\(y��n)�Џ�(f��)�ƺ�ij���

(6)urdvxc.exe�B�ӷ���(w��)���ƹ����������Լ����Ӟ����(w��)�(xi��ng)������(w��)�(xi��ng)���Q��"MSWindows"���@ʾ���Q��"Network Windows Service"����(du��)��(y��ng)ע��(c��)��飺

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\MSWindows

���Q��ImagePath

��(sh��)ֵ��"C:\WINDOWS\system32\urdvxc.exe" /service

(7)�ȴ�1����ٴ���"/start"�酢��(sh��)�\(y��n)��urdvxc.exe��ԓ�����(hu��)����(d��ng)֮ǰ��(chu��ng)���ķ���(w��)�(xi��ng)��

(8)�ٴεȴ�1�����"/uninstallservice path:C:\sample.exe"�酢��(sh��)���{(di��o)��urdvxc.exe�h����������

(9)urdvxc.exe��v���رP������������htm/html�ļ����l(f��)�F(xi��n)�t�������S�C(j��)�������(f��)�Ƶ�htm/html�ļ�ͬĿ��£�����htm/html�ļ��е�<html>��(bi��o)���������aָ���������磺

<OBJECT type="application/x-oleobject"CLASSID="CLSID:65B036B9-6757-5345-BA93-0E898D4940CC"></OBJECT>

(10)�z�y(c��)����W(w��ng)�Ñ������Lԇʹ���������ϵ�y(t��ng)©���ȷ�ʽ������������W(w��ng)�Ñ������l(f��)��(d��ng)DoS����

������(chu��ng)���ļ���

%SystemRoot%\system32\urdvxc.exe

������Ⱦ�ļ���

htm/html�ļ�

������(chu��ng)��ע��(c��)����

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\MSWindows

���Q��ImagePath

��(sh��)ֵ��"C:\WINDOWS\system32\urdvxc.exe" /service