ľ�R����

Trojan-PSW. Win32.WOW.qzy

���@�r(sh��)�g

2011-07-12

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��“vc ”������ľ�R�������c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ��L�Ȟ�“36,240” �ֹ�(ji��)���D��(bi��o)�� ,����

,����

�U(ku��)չ����“.exe”��������Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ����������Ŀ�ĸ`ȡ�Ñ�Ӌ(j��)��C(j��)����Ϣ���Ñ��ж�����F(xi��n)ϵ�y(t��ng)�\(y��n)�о��������F(xi��n)δ֪�M(j��n)�̡�

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������

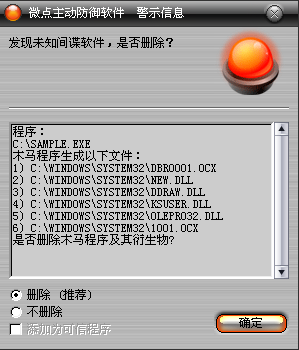

������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪�gՙܛ��”��Ո(q��ng)ֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

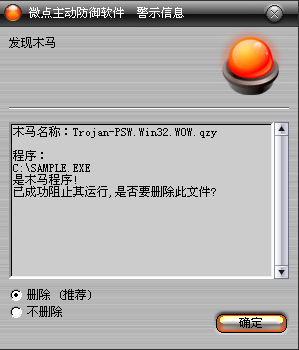

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Trojan-PSW. Win32.WOW.qzy”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1.�ք�(d��ng)�h�������ļ�%system32%\dbr0001.ocx

%system32%\New.dll

%system32%\1001.ocx

%system32%\dbr0002.ocx

%system32%\gbvgbv01.exe

%TEMP%\mhxy01.bat

%system32%\comres.dll

%system32%\ddraw.dll

%system32%\dsound.dll

%system32%\olepro32.dll

%system32%\ksuser.dll

2.�ޏ�(f��)ϵ�y(t��ng)�ļ�

%system32%\comres.dll

%system32%\ddraw.dll

%system32%\dsound.dll

%system32%\olepro32.dll

%system32%\ksuser.dll

3.�h��ע��(c��)��

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet\CONTROL\KEYBOARD LAYOUTS\E0200804\IME

�Iֵ: FILE ��(sh��)��(j��): DBR0002.OCX

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet\CONTROL\KEYBOARD LAYOUTS\E0200804\LAYOUT

�Iֵ: FILE ��(sh��)��(j��): kbdus.dll

׃������

%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1. ��(chu��ng)���M(j��n)�̿��ձ�v�Ƿ��к��Լ�ͬ�����M(j��n)��,�Єt�Y(ji��)���M(j��n)�̡�

2. ጷ� %system32%\dbr0001.ocx(dll)���[�ء�

3. ጷŐ�����a��%system32%\dsound.dll,%system32%\ddraw.dll,%system32%\comres.dll,%system32%\ksuser.dll,

%system32%\olepro32.dll, ��(sh��)�F(xi��n)��(du��)�����(sh��)���\(y��n)�Еr(sh��)��Ҫ��dll��Ⱦ��

4. ��(chu��ng)���M(j��n)�̿��գ���v�����M(j��n)��"explorer.exe",����ҵ��t�ڴ��M(j��n)���Є�(chu��ng)���h(yu��n)�̾��̣������h(yu��n)���M(j��n)���еă�(n��i)����g�����벡���������a��

5. ጷ�%system32%\dbr0002.ocx(ݔ�뷨dll)��

6. ��(f��)���ļ�%system32%Rundll32.exe��%system32%gvbgvb01.exe��

7. ���b%system32%\dbr0002.ocx��IME,�����IME����������ϵ�y(t��ng)Ĭ�J(r��n)ݔ���Z�ԡ����b�I�P�^��,ӛ��I�Pݔ�벢����%system32%\1001.ocx ��

8. ጷ�%temp%\mhxy01.bat�_���ļ�(���ڲ�����ģ�K�˳���h�������ļ�������)���\(y��n)�С�

9.�����\(y��n)�к���ڿͰl(f��)��Ӌ(j��)��C(j��)�еĴ�����Ϣ����(d��o)���Ñ�(g��)���[˽����Ҫ��Ϣй¶��

������(chu��ng)���ļ���

%system32%\dbr0001.ocx

%system32%\New.dll

%system32%\1001.ocx

%system32%\dbr0002.ocx

%system32%\gbvgbv01.exe

%TEMP%\mhxy01.bat

������Ⱦϵ�y(t��ng)�ļ���

%system32%\comres.dll

%system32%\ddraw.dll

%system32%\dsound.dll

%system32%\olepro32.dll

%system32%\ksuser.dll

������(chu��ng)��ע��(c��)����

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet\CONTROL\KEYBOARD LAYOUTS\E0200804\IME

�Iֵ: FILE ��(sh��)��(j��): DBR0002.OCX

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet\CONTROL\KEYBOARD LAYOUTS\E0200804\LAYOUT

�Iֵ: FILE ��(sh��)��(j��): kbdus.dll

�����h���ļ���

�����ļ�����

%TEMP%\mhxy01.bat

%system32%\New.dll