�I̖ľ�R

Trojan-PSW.Win32.OnLineGames.dy

���@�r�g

2011-08-17

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������“�I̖ľ�R”�����c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“14.112”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�W���~̖�c�ܴa����Ҫ��Ϣ,�����J��������ҪĿ�˞�“���b����”�W�Ρ�

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�W���~̖�c�ܴa����Ҫ��Ϣ,�����J��������ҪĿ�˞�“���b����”�W�Ρ�

�Ñ��ж�������F�M�̞�“game.exe”���Α�ͻȻ�P�]���ٴε�䛳��F�Α���Ʒ�Gʧ���ܴa�e�`�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

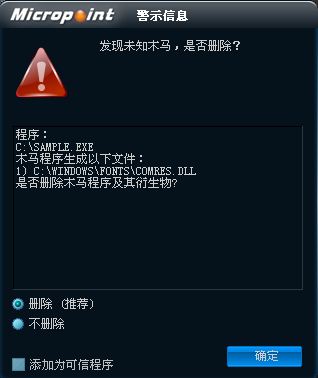

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

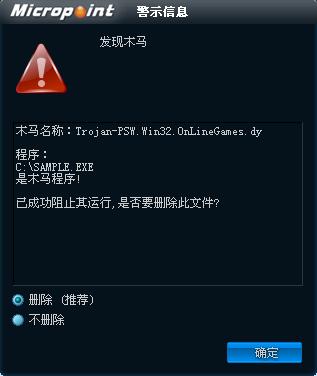

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.OnLineGames.dy”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh�������ļ���

��%SystemRoot%\system32\mmsfc1.dll

��%SystemRoot%\system32\sysgth.dll����

��%SystemRoot%\fonts\ComRes.dll

%SystemRoot%\fonts\gth88326.fon

%SystemRoot%\fonts\gth88326.ttf

%SystemRoot%\system32\gth88326.exe

��ԭ��ComRes.dll��Q%SystemRoot%\system32\ComRes.dll

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

��1����������sfc_os.dll����̖�������%SystemRoot%\system32\ComRes.dll�ļ���ϵ�y���o

��2������%SystemRoot%\system32\sysgth.dll���ڱ���ComRes.dllԭ��

��3���IJ�������d�YԴ��䵽%SystemRoot%\system32\ComRes.dll�Ķ��_���_�C���ӵ�Ŀ��

��4����%SystemRoot%\fonts·���·քe����ComRes.dll��gth88326.fon��gth88326.ttf

��5���M�̿����ҳ����֞�“game.exe”���M�̽Y����

��6����ؐһ��%SystemRoot%\system32\rundll32.exe��%SystemRoot%\system32\gth88326.exe

��7������gth88326.exe���d%SystemRoot%\fonts\ComRes.dll

��8������HOOK��explorer.exe������ע��ComRes.dll���[���\�У�Ȼ��h������Դ�ļ�

��9���O���I�P������^�Ӻ�ÿ��14���x�Α�ȴ��ӛ䛾W��"�~̖"��"�ܴa"����Ϣ

��10����WININET.DLL����������http://www.*****88.cn/kh/bjlw/img/oo/mibao.asp?action=&Name=&State=1��ַ�l�ͱIȡ����Ϣ

����

���������ļ���

��%SystemRoot%\system32\mmsfc1.dll

��%SystemRoot%\system32\sysgth.dll����

��%SystemRoot%\fonts\ComRes.dll

%SystemRoot%\fonts\gth88326.fon

%SystemRoot%\fonts\gth88326.ttf

%SystemRoot%\system32\gth88326.exe

�����h���ļ���

��������

�����L���W�j��

http://www.*****88.cn/kh/bjlw/img/oo/mibao.asp?action=&Name=&State=1