ľ�R

Trojan.Win32.Generic.a

���@�r�g

2012-05-25

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”������“ľ�R����”�����c���ӷ���ܛ���ԄӲ��@,���L�Ȟ�“37,888”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���Ǐ�ָ���ľWַ���d������Iȡ�Ñ�ϵ�y��Ϣ�����������Ñ�ϵ�y�ȡ�

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���Ǐ�ָ���ľWַ���d������Iȡ�Ñ�ϵ�y��Ϣ�����������Ñ�ϵ�y�ȡ�

���Ñ�Ӌ��C��Ⱦ��ľ�R������, �����F��X���\���ٶ�׃������ܛ�o���˳������܆��ӣ����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

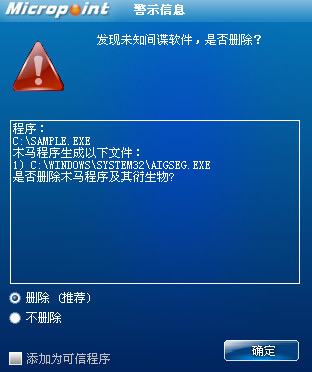

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙ”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

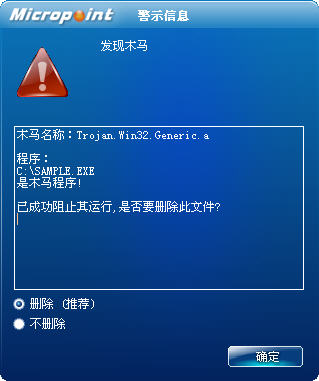

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan.Win32.Generic.a”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ���

"%SystemRoot%\system32\eicmiy.exe(�ļ����S�C����)"

"%Temp%\SOFTWARE.LOG"

"%SystemDriver%\hra33.dll"

"%Temp%\hrlA.tmp"

����"%SystemRoot%\system32\lpk.dll"��"%SystemRoot%\system32\dllcache\lpk.dll"�����[�ص�lpk.dll�ļ�

2.�քӄh��ע�Ա�헣�

"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet \Services\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Distribuojq\ "

3.�ք�ֹͣ���h������

"Distribuojq"

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.���_ע�Ա��I"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Distribuojq"��������_ʧ�����в��E3��������_�ɹ������в��E2��

2.�������������M��"C:\WINDOWS\system32\svchost.exe"���@ȡ���������ģ��xȡ�����ļ������������뵽���M�̵ăȴ��ַ���g�����в������a��Ȼ���˳���

3.�Д�����Ŀ��Ƿ��"C:\Windows\system32"��������DŽt��������ؐ��������"C:\WINDOWS\system32\eicmiy.exe(�ļ����S�C����)"��

4.���_���տ��ƹ��������������֞�"Distribuojq"�ķ��գ����տɈ���ӳ��ָ��"C:\WINDOWS\system32\eicmiy.exe(�ļ����S�C)"�������Ӵ˷��գ��O�÷��յ�ע�Ա��I"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet \Services\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Distribuojq\ Description=Distribukqn Transaction Coordinator Service."��

5.�������ļ��Ƅ���������"C:\Documents and Settings\Administrator\Local Settings\Temp\SOFTWARE.LOG"�����������ļ��O�Þ��؆���h����

6.���ճ����\�к������֞�"Distribuojq"�Ļ��⌦��ö�e��ǰ�YԴ��Ϣ�������ļ�"c:\hra33.dll"�����YԴ��������ԓ�ļ�����ԃ����ע�Ա��I"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Distribuojq\ImagePath"���ļ�Ŀ�ֵ��������ע�Ա��Iֵ��Ϣ���µ������ļ��YԴ���С��yԇ�W�j�B�ӣ����xȡ"http://imddos.**03.com:6688/dongdong.html"�еľW�j��ַ��Ϣ(ԓ��ַ���h�̵�ַ124.2*2.144.1*5:8080)�����B�ӵ�ԓ��ַ���@ȡ����Ӌ��C��Ϣ���l�͵�ԓ��ַ����ѭ�h��ԓ��ַ���Ր��┵����

7."C:\hra33.dll"���d��ϵ�y��֮���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\hrlA.tmp"���������M�̈��д��ļ������d"C:\WINDOWS\system32\lpk"���ٳ�"LpkGetTextExtentExPoint"��"LpkInitialize"��"LpkPSMTextOut"�ȶ����������_�ٶྀ�̣���v���дűPĿ䛣�ᘌ�".zip"��".exe"�ļ���ؐ�����"lpk.dll"��ͬĿ䛲��O���[�،��ԣ�����"cmd /c C:\PROGRA~1\WinRAR\rar.exe vb "C:\*.zip" lpk.dll|find /i "lpk.dll"��""C:\PROGRA~1\WinRAR\rar.exe" x "C:*.zip" *.exe "C:\DOCUME~1\ADMINI~1\LOCALS~1

\Temp\IRAE48.tmp\""��Ⱦ"*.zip"��"*.exe"�ļ���

���������ļ���

"%SystemRoot%\system32\eicmiy.exe(�ļ����S�C����)"

"%Temp%\SOFTWARE.LOG"

"%SystemDriver%\hra33.dll"

"%Temp%\hrlA.tmp"

����"%SystemRoot%\system32\lpk.dll"��"%SystemRoot%\system32\dllcache\lpk.dll"�����[�ص�lpk.dll�ļ�

��������ע�Ա���

"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet \Services\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Distribuojq\ "

�����h���ļ���

�ӱ������ļ�

�����L���W�j:

"124.2*2.144.1*5:8080"

"http://imddos.**03.com:6688/dongdong.html"