���T����

Backdoor.Win32.Generic.ve

���@�r�g

2012-07-30

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������“���T����”�����c���ӷ���ܛ���ԄӲ��@,����“Upack”�Ӛ�����D���^��ܛ���裬�Ӛ����L�Ȟ�“15,988”�ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����

������ҪĿ���ǿ����Ñ��C�����`ȡ�Ñ���Ϣ��

�Ñ��ж������F��ܛ�o���P�]���˿��Ԅ��_�ţ���Ҫ�Y��й¶�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

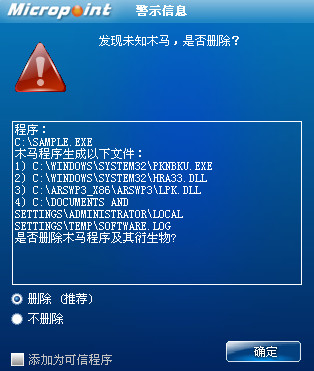

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Backdoor.Win32.Generic.ve”��Ոֱ���x��h������D2����

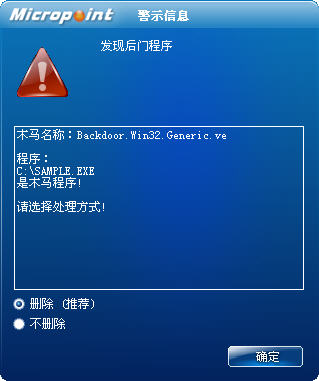

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�ք�ֹͣ���h�����֞�"Distribuwew"�ķ���

2.�քӄh���ļ���

"%SystemRoot%\system32\twdwse.exe(�ļ����S�C����)"

"%Temp%\SOFTWARE.LOG"

"%SystemRoot%\system32\hra33.dll(����33�S�C)"

"%SystemRoot%\system32\PlusCtrl.dll"

"%Temp%\hrlB.tmp(�����S�C)"

����Ŀ��в������ɵ�"lpk.dll"���ļ�

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�@ȡϵ�yĿ䛣��Д������Ƿ���ϵ�yĿ䛣�������DŽt��������ؐ��������"C:\WINDOWS\system32\twdwse.exe(�ļ����S�C����)"��

2.���_���տ��ƹ��������������֞�"Distribuwew"�ķ��գ�������͞��Ԅӣ�����ӳ���"C:\WINDOWS\system32\twdwse.exe(�ļ����S�C����)"��

3.�@ȡϵ�y����Ŀ䛣��������ļ��Ƅ���������"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\SOFTWARE.LOG"�����O���؆��h����

4.�����ļ���������\��֮��

��1���������֞�"Distribuwew"�Ļ��⌦��ֹ�؏��\�С�

��2�������ļ�"C:\WINDOWS\system32\hra33.dll(����33�S�C)"�������벡�������������YԴ��Ϣ�����dԓ�ļ��������M�̵�ַ���g�����С�

ѭ�h�������̣�

��3���������֣��B�ӵ��W�j"scrk.3**2.org:8080"��

��4���@ȡ���^����Ϣ��Ӌ��C��������ϵ�y�汾��̎������͡��ȴ��С����Ϣ�l�͵��h�����C�������h�����C���Ք�����

��5�������ļ�"C:\WINDOWS\system32\PlusCtrl.dll"�����벡�����������d�����С��_��"iexplore.exe"�M�̣��L������Wַ�����d�����ļ������С�

"hra33.dll"���d֮��

��6���@ȡϵ�y����Ŀ䛣������ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\hrlB.tmp(�����S�C)"�����벡���������������M�̈��С�

��7�����d���ļ�"C:\WINDOWS\system32\lpk"������"lpk.dll"��ͬ���������_�ٶྀ�̣���v����߉�űP������������ؐ��������"*.exe"ͬĿ���"lpk.dll"�ļ����O��"lpk.dll"���Ԟ�ֻ�x��ϵ�y���[�ء�����ļ���"*.rar"��"*.zip"�t����"cmd /c <rar.exeȫ·��>vb"<*.rar����*.zip�ļ�ȫ·��>" lpk.dll|find /i "lpk.dll""��""<rar.exeȫ·��>" x "<*.rar����*.zip�ļ�ȫ·��>" *.exe"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\IRACC4.tmp\""��""<rar.exeȫ·��>" a -r-ep1"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\IRACC4.tmp" "<*.rar����*.zip�ļ�ȫ·��>""C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\IRACC4.tmp\lpk.dll""�������Ⱦ����"*.rar"��"*.zip"�ļ���

���������ļ���

"%SystemRoot%\system32\twdwse.exe(�ļ����S�C����)"

"%Temp%\SOFTWARE.LOG"

"%SystemRoot%\system32\hra33.dll(����33�S�C)"

"%SystemRoot%\system32\PlusCtrl.dll"

"%Temp%\hrlB.tmp(�����S�C)"

�����L���W�j��

"scrk.3**2.org:8080"