���T����

Backdoor.Win32.Httpbot.fy

���@�r�g

2013-02-21

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“C/C ”������“���T����”�����c���ӷ���ܛ���ԄӲ��@,����“UPX”�Ӛ�����D���^��ܛ���裬�Ӛ����L�Ȟ�“21,504”�ֹ����D�˞�

��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǿ����Ñ�ϵ�y���Ñ��ж������F�W�j�\�о������W�j�˿��_�����\��δ֪�M�̵ȬF��

��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǿ����Ñ�ϵ�y���Ñ��ж������F�W�j�\�о������W�j�˿��_�����\��δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

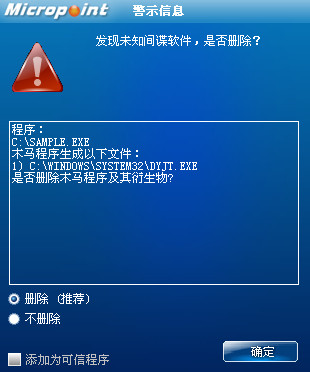

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�Fδ֪�gՙܛ����Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

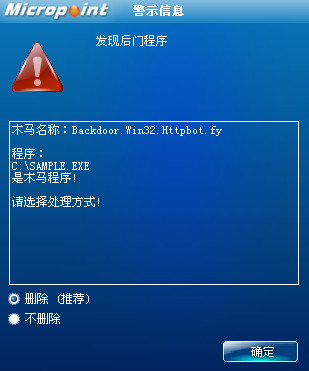

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F���T����"Backdoor.Win32.Httpbot.fy"��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӽY�������M��"svchost.exe"

2.�ք�ֹͣ���h������"dyjt"

3.�քӄh���ļ�

"%SystemRoot%\system32\dyjt.exe"

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�@ȡϵ�yĿ䛣���������ؐ��������"C:\WINDOWS\system32\dyjt.exe"�����O���ļ����Ԟ�ϵ�y���[�ء�

2.�������M�̈���"C:\WINDOWS\system32\dyjt.exe"��

3.�������M�̈���"C:\WINDOWS\system32\cmd.exe /C del ���������� > nul"������������h����

4."C:\WINDOWS\system32\dyjt.exe"����֮���B�ӷ��տ��ƹ��������������֞�"dyjt"�ķ��գ��@ʾ���Q��"dyjt Service"��������͞��Ԅӣ�����ӳ��ָ��"C:\WINDOWS\system32\dyjt.exe"��֮�Ӵ˷��գ����O��������Ϣ��"dyjt server for firewall test"��

5.����"dyjt"����֮���Ԓ���ķ�ʽ����"C:\WINDOWS\system32\svchost.exe"��������ע�뵽ԓ�M�̵�ַ���g�����С�

6.������"svchost.exe"����������֮�����������ؐ���M��"system"�У���ֹ�ļ����h����

7.ÿ��10��犣��_���¾��̣�

��1�����ܾWַ"pks.**2012.us:3012"���������֣��B��ԓ��ַ���@ȡ����̎������͡�����ϵ�y�汾���ȴ�ʹ�à�r��Ĭ�Jʹ���Z�Ե���Ϣ�l�͵�ԓ���C������ԓ���C���տ�����������������������

��2��������������P�]�؆���ǰϵ�y��ж�d�������ա����d���������ļ����С����������C�l�Ӻ�ˮ�����ȡ�

���������ļ���

"%SystemRoot%\system32\dyjt.exe"

�����h���ļ���

����������

�����L���W�j��

"pks.**2012.us:3012"