���@�r�g

2008-09-22

����ժҪ

ԓ�ӱ���ʹ��“Delphi”������“���T����”�����c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“75,856 �ֹ�”���D�˞� ��ʹ��“ exe”�Uչ�����˘ӱ�ͨ�^��“ܛGDI �DƬ©��360�����a�����z�y��”�����������T�_�Ñ��c���\�У���������������ϵ�y�ĺ��Tʹ�á� ��ʹ��“ exe”�Uչ�����˘ӱ�ͨ�^��“ܛGDI �DƬ©��360�����a�����z�y��”�����������T�_�Ñ��c���\�У���������������ϵ�y�ĺ��Tʹ�á�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

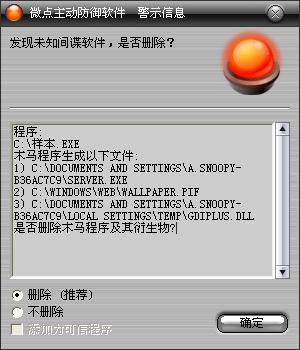

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

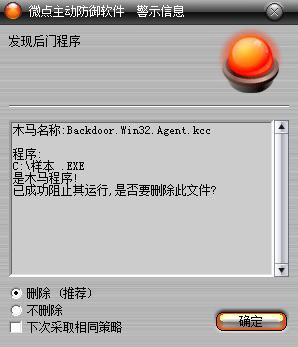

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F" Backdoor.Win32.Agent.kcc”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

��

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к�ؐ������%SystemRoot%\web\Ŀ�����������wallpaper.pif���Č��Ԟ�“ϵ�y”��“�[��”��ʹ��API����CreateProcessA�Ԓ���ʽ����“tasklist.exe”����Ո���g���������a���룬֮���Ѿ��̈��Є�����IJ������a��������ע�Ա팍�F�_�C�Ԇ��ӣ�����ʹ�������Ј����Ԅh����

| |

헣�

HKLM\SOFTWARE\Microsoft\ActiveSetup\InstalledComponents\{83b5f312-b0f6-11d0-94ab-0080c74c7e95}\

�Iֵ��StubPath

ָ����C:\WINDOWS\web\wallpaper.pif

헣�

HKLM\SOFTWARE\Microsoft\ActiveSetup\InstalledComponents\{83b5f312-b0f6-11d0-94ab-0080c74c7e95}\

ָ����Microsoft Windows Webpaper |

|

�����������\�к�ȡ�h��׃��%ProgramFiles%�@ȡIE���b·�����ҵ���“iexplore.exe”�M�̣��xȡ���T�Nֲ�����O�õ�IP��ַ�Ͷ˿�̖�M�з����B�ӣ��B�ӳɹ����_�����������c�ڿ��M��ͨӍ�����ܺڿ�ָ��M���h���P�C����̽�Ñ��]�䎤���ܴa���ς����d�T��ܣ�����ָ���Wַ���dľ�R1.exe��2.exe�����؈��У�ʹ��������Ⱦ���C����������C��

|