���@�r�g

2008-12-20

����ժҪ

ԓ�ӱ���ʹ��“VC”������ľ�R���d�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“33,280�ֹ�”���D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”;��ֲ���Ñ�Ӌ��C���\�к����d�����I̖ľ�R�������\�С� ”��ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”;��ֲ���Ñ�Ӌ��C���\�к����d�����I̖ľ�R�������\�С�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

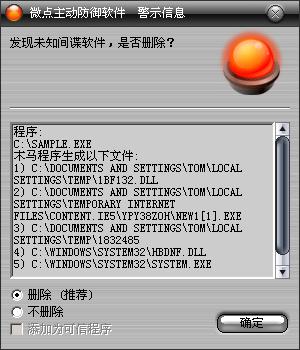

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

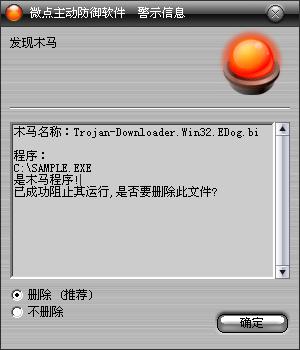

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-Downloader.Win32.EDog.bi”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к�ጷ�����“78767551”���ļ���%Temp%Ŀ��£���v�������а�ȫܛ���M�̣�һ���ҵ���Lԇ����Y�����_���������oĿ�ģ�

| |

kavstart.exe

kissvc.exe

kmailmon.exe

kpfw32.exe

kpfwsvc.exe

kwatch.exe

ccenter.exe

ras.exe

rstray.exe

rsagent.exe

ravtask.exe

ravstub.exe

ravmon.exe

ravmond.exe

avp.exe

360safebox.exe

360Safe.exe

Thunder5.exe

rfwmain.exe

rfwstub.exe

rfwsrv.exe |

|

ጷ�����“jiocs.dll”���ļ���% SystemRoot%Ŀ��£����{��ϵ�y“rundll32.exe”ʹ�Î�“EnumPageFile”��������ʽ�M�м��d“jiocs.dll”�����d�ɹ��Lԇ�{�����������M���P�]“avp.exe”�M�̣�

| |

| taskkill /f /t /im avp.exe |

|

��ע�Ա�HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\����������헣��M�нٳ�ָ�����Q�ij���

| |

avp.exe

Thunder5.exe

�Iֵ���飺debugger

������ָ��svchost.exe |

|

�Lԇ������360ע�Ա����P�Iֵ�����F�P�]360�O�ر��o������

| |

헣�

HKEY_LOCAL_MACHINE\SOFTWARE\360Safe\safemon

�Iֵ: ExecAccess

ָ����0

�Iֵ: MonAccess

ָ����0

�Iֵ: LeakShowed

ָ����0

�Iֵ: SiteAccess

ָ����0

�Iֵ: UDiskAccess

ָ����0

�Iֵ: weeken

ָ����0 |

|

�{�Î�“DELAY_UNTIL_REBOOT”��־������ϵ�yAPI����“MoveFileEx”�팍�F�´�ϵ�y���Ӻ����Ԅh��������һ������“iiopoip”�Ļ����w����ֹ�������ٴ��{�ã����������е�“Kisstusb”���գ�

| |

헣�

HKLM\SYSTEM\CurrentControlSet\Services\Kisstusb

�Iֵ��DisplayName

ָ����Kisstusb

��ֵ��ImagePath

ָ����%Temp%\78767551 |

|

���Մ����ɹ����{�ô˷��գ��Lԇ���űP�M�в������F��“userinit.exe”�ļ������{�Ì��F�������P�]��h��“78767551”�ļ������{��API����“SHDeleteKeyA”�h��ע�Ա���“Kisstusb”�������P헌��F��ԓ���յ�������ȴ��W��B���L������ָ���Wַ��ľ�R�б���

| |

| http://www.feng****c.cn/ko.txt |

|

�Wַ���ݞ飺

| |

[file]

open=y

url1=http://111.gxfcd.cn/new/new1.exe

url2=http://111.gxfcd.cn/new/new2.exe

url3=http://111.gxfcd.cn/new/new3.exe

url4=http://111.gxfcd.cn/new/new4.exe

url5=http://111.gxfcd.cn/new/new5.exe

url6=http://111.gxfcd.cn/new/new6.exe

url7=http://111.gxfcd.cn/new/new7.exe

url8=http://111.gxfcd.cn/new/new8.exe

url9=http://111.gxfcd.cn/new/new9.exe

url10=http://111.gxfcd.cn/new/new10.exe

url11=http://222.gxfcd.cn/new/new11.exe

url12=http://222.gxfcd.cn/new/new12.exe

url13=http://222.gxfcd.cn/new/new13.exe

url14=http://222.gxfcd.cn/new/new14.exe

url15=http://222.gxfcd.cn/new/new15.exe

url16=http://222.gxfcd.cn/new/new16.exe

url17=http://222.gxfcd.cn/new/new17.exe

url18=http://222.gxfcd.cn/new/new18.exe

url19=http://222.gxfcd.cn/new/new19.exe

url20=http://222.gxfcd.cn/new/new20.exe

url21=http://333.gxfcd.cn/new/new21.exe

url22=http://333.gxfcd.cn/new/new22.exe

url23=http://333.gxfcd.cn/new/new23.exe

url24=

url25=http://333.gxfcd.cn/new/new25.exe

url26=http://333.gxfcd.cn/new/new26.exe

url27=http://333.gxfcd.cn/new/new27.exe

url28=http://333.gxfcd.cn/new/new28.exe

url29=http://333.gxfcd.cn/new/new29.exe

url30=http://333.gxfcd.cn/new/new30.exe

url31=http://444.gxfcd.cn/new/new31.exe

url32=http://444.gxfcd.cn/new/new32.exe

url33=http://444.gxfcd.cn/new/new33.exe

count=33 |

|

ጷ�һ���S�C���Q�ĄӑB朽ӎ��ļ���%Temp%Ŀ��£�ԓ�ļ��Á팍�F�[���\�����d����ľ�R�����Lԇ���d����ָ���W퓁���ϵ�y“host”�ļ���

| |

| http://www.feng****c.cn/ad.jpg |

|

�Wַ���ݞ飺

| |

127.0.0.1 v.onondown.com.cn

127.0.0.2 ymsdasdw1.cn

127.0.0.3 h96b.info

127.0.0.0 fuck.zttwp.cn

127.0.0.0 www.hackerbf.cn

127.0.0.0 geekbyfeng.cn

127.0.0.0 121.14.101.68

127.0.0.0 ppp.etimes888.com

127.0.0.0 www.bypk.com

127.0.0.0 CSC3-2004-crl.verisign.com

127.0.0.1 va9sdhun23.cn

127.0.0.0 udp.hjob123.com

127.0.0.2 bnasnd83nd.cn

127.0.0.0 www.gamehacker.com.cn

127.0.0.0 gamehacker.com.cn

127.1.1.1 www.cctv-100008.cn

127.1.1.1 222.73.208.141

127.0.0.3 adlaji.cn

127.1.1.1 aiyyw.com

127.0.0.1 858656.com

127.1.1.1 bnasnd83nd.cn

127.0.0.1 my123.com

127.0.0.0 user1.12-27.net

127.0.0.1 8749.com

127.0.0.0 fengent.cn

127.0.0.1 4199.com

127.0.0.1 user1.16-22.net

127.0.0.1 7379.com

127.0.0.1 2be37c5f.3f6e2cc5f0b.com

127.0.0.1 7255.com

127.0.0.1 user1.23-12.net

127.0.0.1 3448.com

127.0.0.1 www.guccia.net

127.0.0.1 7939.com

127.0.0.1 a.o1o1o1.nEt

127.0.0.1 8009.com

127.0.0.1 user1.12-73.cn

127.0.0.1 piaoxue.com

127.0.0.1 3n8nlasd.cn

127.0.0.1 kzdh.com

127.0.0.0 www.sony888.cn

127.0.0.1 about.blank.la

127.0.0.0 user1.asp-33.cn

127.0.0.1 6781.com

127.0.0.0 www.netkwek.cn

127.0.0.1 7322.com

127.0.0.0 ymsdkad6.cn

127.0.0.1 localhost

127.0.0.0 www.lkwueir.cn

127.0.0.1 06.jacai.com

127.0.1.1 user1.23-17.net

127.0.0.1 1.jopenkk.com

127.0.0.0 upa.luzhiai.net

127.0.0.1 1.jopenqc.com

127.0.0.0 www.guccia.net

127.0.0.1 1.joppnqq.com

127.0.0.0 4m9mnlmi.cn

127.0.0.1 1.xqhgm.com

127.0.0.0 mm119mkssd.cn

127.0.0.1 100.332233.com

127.0.0.0 61.128.171.115:8080

127.0.0.1 121.11.90.79

127.0.0.0 www.1119111.com

127.0.0.1 121565.net

127.0.0.0 win.nihao69.cn

127.0.0.1 125.90.88.38

127.0.0.1 16888.6to23.com

127.0.0.1 2.joppnqq.com

127.0.0.0 puc.lianxiac.net

127.0.0.1 204.177.92.68

127.0.0.0 pud.lianxiac.net

127.0.0.1 210.74.145.236

127.0.0.0 210.76.0.133

127.0.0.1 219.129.239.220

127.0.0.0 61.166.32.2

127.0.0.1 219.153.40.221

127.0.0.0 218.92.186.27

127.0.0.1 219.153.46.27

127.0.0.0 www.fsfsfag.cn

127.0.0.1 219.153.52.123

127.0.0.0 ovo.ovovov.cn

127.0.0.1 221.195.42.71

127.0.0.0 dw.com.com

127.0.0.1 222.73.218.115

127.0.0.1 203.110.168.233:80

127.0.0.1 3.joppnqq.com

127.0.0.1 203.110.168.221:80

127.0.0.1 363xx.com

127.0.0.1 www1.ip10086.com.cm

127.0.0.1 4199.com

127.0.0.1 blog.ip10086.com.cn

127.0.0.1 43242.com

127.0.0.1 www.ccji68.cn

127.0.0.1 5.xqhgm.com

127.0.0.0 t.myblank.cn

127.0.0.1 520.mm5208.com

127.0.0.0 x.myblank.cn

127.0.0.1 59.34.131.54

127.0.0.1 210.51.45.5

127.0.0.1 59.34.198.228

127.0.0.1 www.ew1q.cn

127.0.0.1 59.34.198.88

127.0.0.1 59.34.198.97

127.0.0.1 60.190.114.101

127.0.0.1 60.190.218.34

127.0.0.0 qq-xing.com.cn

127.0.0.1 60.191.124.252

127.0.0.1 61.145.117.212

127.0.0.1 61.157.109.222

127.0.0.1 75.126.3.216

127.0.0.1 75.126.3.217

127.0.0.1 75.126.3.218

127.0.0.0 59.125.231.177:17777

127.0.0.1 75.126.3.220

127.0.0.1 75.126.3.221

127.0.0.1 75.126.3.222

127.0.0.1 772630.com

127.0.0.1 832823.cn

127.0.0.1 8749.com

127.0.0.1 888.jopenqc.com

127.0.0.1 89382.cn

127.0.0.1 8v8.biz

127.0.0.1 97725.com

127.0.0.1 9gg.biz

127.0.0.1 www.9000music.com

127.0.0.1 test.591jx.com

127.0.0.1 a.topxxxx.cn

127.0.0.1 picon.chinaren.com

127.0.0.1 www.5566.net

127.0.0.1 p.qqkx.com

127.0.0.1 news.netandtv.com

127.0.0.1 z.neter888.cn

127.0.0.1 b.myblank.cn

127.0.0.1 wvw.wokutu.com

127.0.0.1 unionch.qyule.com

127.0.0.1 www.qyule.com

127.0.0.1 it.itjc.cn

127.0.0.1 www.linkwww.com

127.0.0.1 vod.kaicn.com

127.0.0.1 www.tx8688.com

127.0.0.1 b.neter888.cn

127.0.0.1 promote.huanqiu.com

127.0.0.1 www.huanqiu.com

127.0.0.1 www.haokanla.com

127.0.0.1 play.unionsky.cn

127.0.0.1 www.52v.com

127.0.0.1 www.gghka.cn

127.0.0.1 icon.ajiang.net

127.0.0.1 new.ete.cn

127.0.0.1 www.stiae.cn

127.0.0.1 o.neter888.cn

127.0.0.1 comm.jinti.com

127.0.0.1 www.google-analytics.com

127.0.0.1 hz.mmstat.com

127.0.0.1 www.game175.cn

127.0.0.1 x.neter888.cn

127.0.0.1 z.neter888.cn

127.0.0.1 p.etimes888.com

127.0.0.1 hx.etimes888.com

127.0.0.1 abc.qqkx.com

127.0.0.1 dm.popdm.cn

127.0.0.1 www.yl9999.com

127.0.0.1 www.dajiadoushe.cn

127.0.0.1 v.onondown.com.cn

127.0.0.1 www.interoo.net

127.0.0.1 bally1.bally-bally.net

127.0.0.1 www.bao5605509.cn

127.0.0.1 www.rty456.cn

127.0.0.1 www.werqwer.cn

127.0.0.1 1.360-1.cn

127.0.0.1 user1.23-16.net

127.0.0.1 www.guccia.net

127.0.0.1 www.interoo.net

127.0.0.1 upa.netsool.net

127.0.0.1 js.users.51.la

127.0.0.1 vip2.51.la

127.0.0.1 web.51.la

127.0.0.1 qq.gong2008.com

127.0.0.1 2008tl.copyip.com

127.0.0.1 tla.laozihuolaile.cn

127.0.0.1 www.tx6868.cn

127.0.0.1 p001.tiloaiai.com

127.0.0.1 s1.tl8tl.com

127.0.0.1 s1.gong2008.com

127.0.0.1 4b3ce56f9g.3f6e2cc5f0b.com

127.0.0.1 2be37c5f.3f6e2cc5f0b.com |

|

|