ľ�R���d��

Trojan-Downloader.Win32.Geral.ciu

���@�r�g

2011-03-03

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”���������d�߳������c���ӷ���ܛ���ԄӲ��@,����“NsPacK”�Ӛ���ʽ���L�Ȟ�“38,961 �ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d����������Ñ����C�\�С� ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d����������Ñ����C�\�С�

�Ñ��ж������FӋ��Cϵ�y���W�j��������ܛ�o���˳������o�����ӡ����F����δ֪�M�̬F��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

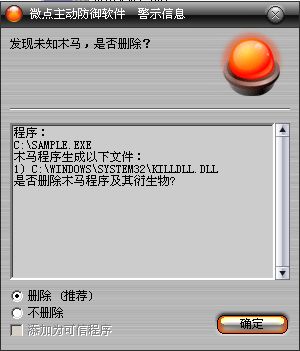

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

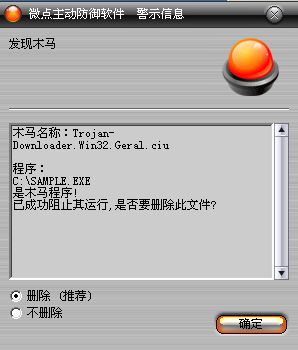

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Geral.ciu”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

%SystemRoot%\system32\killdll.dll

%Temp\~Frm.exe

%SystemRoot%\system32\updater.exe

%System%\system32\drivers\pcidump.sys

2���ք���Q�����ļ��������ļ�:

%SystemRoot%\system32\userinit.exe

%System%\system32\drivers\AsyncMac.sys

%System%\system32\drivers\aec.sys

3���քӄh������ע�Ա�헣�

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\pcidump

DisplayName��pcidump

ImagePath:\??\C:\WINDOWS\system32\drivers\pcidump.sys

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\AsyncMac

DisplayName��AsyncMac

ImagePath:system32\DRIVERS\asyncmac.sys

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\aec

DisplayName��aec

ImagePath:System32\DRIVERS\aec.sys

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\��ȫܛ�����Q

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��updater

������C:\WINDOWS\System32\updater.exe

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1�������M�̿��գ���v�M�̲��������M���Ƿ��ѽ����ӣ�����]�У��t��ϵ�yĿ���ጷńӑB���ļ�%SystemRoot%\system32\killdll.dll,�{��ϵ�yĿ��µ�%SystemRoot%\system32\rundll32.exe �ԅ���“killall”���dԓ�ӑB���ļ���

2�����R�r�ļ��AĿ���%Temp%�����ļ�%Temp\~Frm.exe,Ȼ���\��ԓ�ļ���

3��~Frm.exe�\�к�h��%SystemRoot%\system32\killdll.dll��

4�������������ļ��Ƅӵ�%SystemRoot%\system32Ŀ��²���������updater.exe��

5����ϵ�y���ļ�Ŀ��������ļ�%System%\system32\drivers\pcidump.sys�����_���չ��������������Q��“pcidump”�ķ��գ�ԓ����·���鄂�ń��������ļ����Է��շ�ʽ���dԓ���ļ�,��������ע�Ա�����헣����Ն��Ӻ����ӹܵ�"\\.\pcidump"���c���ļ��M��ͨ�ţ�ԓ�ӕ���“userinit.exe”�ļ������ļ�“%temp%\~Frm.exe”ע�뵽%System%\system32\ userinit.exe���팍�F�_�C���ӣ�Ȼ��h��pcidump.sys��������헣�

6�����R�r�ļ��AĿ�%Temp%������̎���ļ�%Temp\_undelme.bat���h������ԭ�ļ�����̎��������

7��Killdll.dll���d��������������M�̙��ޣ������M�̿��ղ��������M��“CCENTER.EXE”������ҵ������h���������ļ�%System%\system32\drivers\AsyncMac.sys���xȡkilldll.dll�YԴ���،�ԓ���ļ��������_���չ��������������Q��“AsyncMac”�ķ��գ�ԓ����·���鄂�ń��������ļ����Է��շ�ʽ���dԓ���ļ�,��������ע�Ա�����헣����Ն��Ӻ����ӹܵ�"\\.\KILLPS_Drv"���c���ļ��M��ͨ�ţ�ԓ���\�к���Y��������ȫܛ���M�̣�ӳ��ٳ������ҵİ�ȫܛ���M�̣���ɺ�h��ԓ���ļ����h�����ļ�%System%\system32\drivers\aec.sys,Ȼ���،�ԓ���ļ����������գ���������ע�Ա�����헣����Ն��Ӻ֏�SSDT,�����ȫܛ��������ϵ�y�^��, Ȼ��h�����ļ�%System%\system32\drivers\aec.sys��

8�����������нY�����ǰ�ȫܛ���ķ���헣��h��ע�Ա�헣�HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run��ʹϵ�y����헲����\�У�

9��~Frm.exe���Ӻ�����ע�Ա톢��헣�HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run������ָ��%SystemRoot%\system32\updater.exe,���F�����ļ����_�C�Ԇ��ӣ�

10�������������M��ע��svchost.exe,Ȼ���B�Ӳ����W�j���l�ͱ��C��Ϣ���h�˾W�j�����d�������������C%Temp%Ŀ��²��\�У�

��

���������ļ���

%SystemRoot%\system32\killdll.dll

%Temp\~Frm.exe

%SystemRoot%\system32\updater.exe

%System%\system32\drivers\pcidump.sys

�������ļ���

%SystemRoot%\system32\userinit.exe

%System%\system32\drivers\AsyncMac.sys

%System%\system32\drivers\aec.sys

��������ע�Ա�헣�

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\pcidump

DisplayName��pcidump

ImagePath:\??\C:\WINDOWS\system32\drivers\pcidump.sys

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\AsyncMac

DisplayName��AsyncMac

ImagePath:system32\DRIVERS\asyncmac.sys

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\aec

DisplayName��aec

ImagePath:System32\DRIVERS\aec.sys

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\��ȫܛ�����Q

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��updater

������C:\WINDOWS\System32\updater.exe

�����L���W�j��

http://www.3*.cn/Count/count.asp |