ľ�R���d��

Trojan-Downloader.Win32.Small.aeyu

���@�r�g

2011-01-08

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������ľ�R���d�߳������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“4,396”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�������d�������������C�\�С� ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�������d�������������C�\�С�

�Ñ��ж������Fϵ�y�\�о��������ڴ���δ֪�����M�̡�ϵ�y��Ҫ�Y�ρGʧ�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

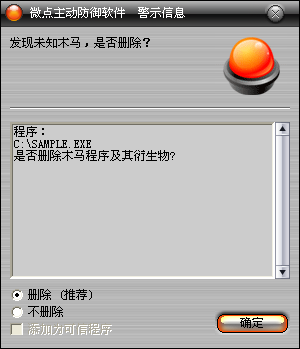

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

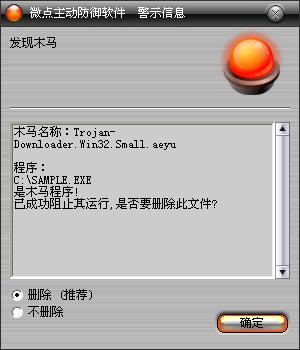

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Small.aeyu”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

����R�r�ļ��A��ȫ�P�隢δ֪ľ�R��

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.ԓ�ӱ��\��֮�@ȡ����·�������_�����ļ����xȡ������Ϣ��

2.����������Ϣ������������Ϣ���d������ַ�б��ļ���%SystemRoot%�ļ��A�£�������boot.ini��

3.�@ȡ���C�R�rĿ��ļ��A·�������_������ַ�б��ļ�boot.ini��

4.�����xȡ�������d��ַ�������d�����������R�r�ļ��A��ϵ�y�ļ��A���S�C�����������Q�����\�в�����

5.�xȡ�����б��ꮅ֮�h��%SystemRoot%\boot.ini�ļ���

6.�@ȡ���Cmac��ַ����������"google"�ľW�j�B�ӣ���mac��ַ�l�͵��ڿ�ָ����ַ�����ԺڿͽyӋ��Ⱦ������

���������ļ���

%SystemRoot%\boot.ini

%Temp%\xxx.exe(�S�C����)

�����h���ļ���

%SystemRoot%\boot.ini

�����L���W�j��

http://www.nh***.com/***xt

http://www.qc***.com/ge***sp

http://www.azguz.com/1.exe

http://183.100.***.52/qaz***/wm***.exe

http://183.100.***.52/qaz***/lszt.exe

http://183.100.***.52/qaz***/dj.exe

http://183.100.***.52/qaz***/mhxy1.exe

http://183.100.***.52/qaz***/mhzx1.exe

http://183.100.***.52/qaz***/qqsg1.exe

http://183.100.***.52/qaz***/dt1.exe

http://183.100.***.52/qaz***/wd1.exe

http://183.100.***.52/qaz***/xyj1.exe

http://183.100.***.52/qaz***/wow1.exe

http://183.100.***.52/qaz***/zx2.exe

http://183.100.***.52/qaz***/jxsj1.exe

http://183.100.***.52/qaz***/qqhx1.exe

http://183.100.***.52/qaz***/lzg1.exe

http://183.100.***.52/qaz***/dh2.exe

http://183.100.***.52/qaz***/qqhxsj1.exe

http://183.100.***.52/qaz***/tl1.exe

http://183.100.***.52/qaz***/sgcq1.exe

http://183.100.***.52/qaz***/cqsj1.exe

http://183.100.***.52/qaz***/cs1.exe

http://183.100.***.52/qaz***/rxcq1.exe

http://183.100.***.52/qaz***/ztzs1.exe

http://183.100.***.52/qaz***/tx21.exe

http://183.100.***.52/qaz***/smdl1.exe

http://183.100.***.52/qaz***/cqwz1.exe

http://183.100.***.52/qaz***/jx31.exe

http://183.100.***.52/qaz***/dmlq1.exe

http://183.100.***.52/qaz***/qqxy1.exe

http://183.100.***.52/qaz***/zt21.exe

http://183.100.***.52/qaz***/3.exe

http://183.100.***.30/2/5.exe

http://121.10.107.***:99/1.exe |