QQ�I̖(h��o)ľ�R

Trojan.Win32.QQcheat.dg

���@�r(sh��)�g

2011-01-28

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������QQ�I̖(h��o)ľ�R�������c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@���Ӛ����L�Ȟ�“761,856”�ֹ�(ji��)���D��(bi��o)��“ ”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ���ǂ��b�vӍqq��ꑿIȡ�Ñ��vӍQQ"�~̖(h��o)""�ܴa"��Ϣ�� ”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ���ǂ��b�vӍqq��ꑿIȡ�Ñ��vӍQQ"�~̖(h��o)""�ܴa"��Ϣ��

�����Ñ��ж���(hu��)���F(xi��n)ϵ�y(t��ng)�\(y��n)�о������΄�(w��)��������ͣ�á��vӍQQ"�~̖(h��o)""�ܴa"���I�Gʧ�ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

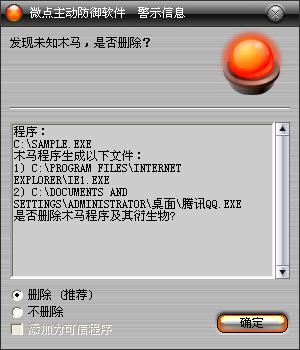

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

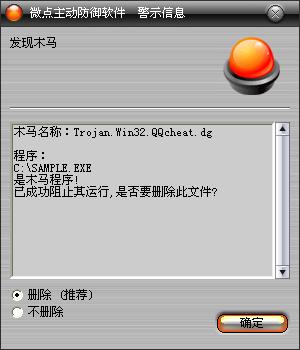

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Trojan.Win32.QQcheat.dg”��Ոֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1.�ք�(d��ng)�h�������ļ���

%ProgramFiles%\Internet Explorer\le1.exe

����\�vӍqq.exe

2.�ք�(d��ng)�h����������ע�Ա��(xi��ng)��

�h��HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

���Q��360saft

��(sh��)��(j��)��C:\Program Files\Internet Explorer\ie1.exe

��Software\Microsoft\Windows\CurrentVersion\Policies\System

���Q��DisableTaskmgr

��(sh��)��(j��)��1 (ԭֵ��0)

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.ԓ�ӱ����b�D��(bi��o)���vӍqq�ĈD��(bi��o)�����_�Ñ��c(di��n)���\(y��n)�С�

2.ԓ�ӱ��\(y��n)�к�(f��)�����������������"�vӍqq.exe"����(f��)��������%ProgramFiles%\Internet Explorer�ļ��A�£�������le1.exe��

3.��������ע�Ա��(xi��ng)���_(d��)��le1.exe�����ļ��_�C(j��)�\(y��n)�е�Ŀ�ģ�

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

���Q��360saft

��(sh��)��(j��)��C:\Program Files\Internet Explorer\ie1.exe

4.������ע�Ա��(xi��ng)��ʹ���C(j��)�΄�(w��)������ͣ�ã�

Software\Microsoft\Windows\CurrentVersion\Policies\System

���Q��DisableTaskmgr

��(sh��)��(j��)��1 (ԭֵ��0)

5.��(chu��ng)�����ڂ��b��"�vӍqq"��ꑽ��棬��(d��ng)�Ñ������~̖(h��o)�ܴa�c(di��n)����ꑕr(sh��)����(chu��ng)���W(w��ng)�j(lu��)�B���]�����(w��)�����Iȡ���~̖(h��o)�ܴa�l(f��)�͵��ڿ�ָ���]�䡣

������(chu��ng)���ļ���

%ProgramFiles%\Internet Explorer\le1.exe

����\�vӍqq.exe

������ע�Ա���

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

���Q��360saft

��(sh��)��(j��)��C:\Program Files\Internet Explorer\ie1.exe

Software\Microsoft\Windows\CurrentVersion\Policies\System

���Q��DisableTaskmgr

��(sh��)��(j��)��1 (ԭֵ��0)

�����L���W(w��ng)�j(lu��)��

http://ten-***t.***8.com/***xe

http://s***.***.com

|