ľ�R�Nֲ��

Trojan-Dropper.Win32.Vedio.qa

���@�r(sh��)�g

2011-01-29

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��“VC ”�����ıI̖(h��o)ľ�R����UPX�Ӛ������c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@���L�Ȟ�“28,160 �ֹ�(ji��)”���D��(bi��o)��“ ”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�W(w��ng)�j(lu��)�Α�“��(m��ng)������”��“�Ñ���”��“�ܴa”�����P(gu��n)��Ϣ�� ”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�W(w��ng)�j(lu��)�Α�“��(m��ng)������”��“�Ñ���”��“�ܴa”�����P(gu��n)��Ϣ��

�����Ñ��ж���(hu��)���F(xi��n)“���Ɵo�p” �Α�o���P(gu��n)�]��ݔ���Ñ������ܴa���ܱ��r(sh��)�Α��\(y��n)�о����ĬF(xi��n)����K����(d��o)��̓�Mؔ(c��i)�a(ch��n)���ڿͱIȡ��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

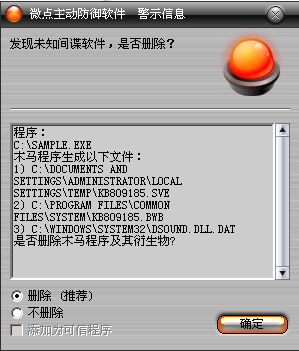

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪�gՙ”��Ո(q��ng)ֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

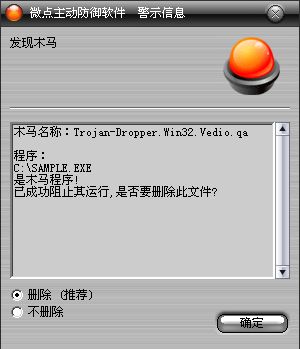

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Trojan-Dropper.Win32.Vedio.qa”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1���ք�(d��ng)�h�������ļ���

X\mfc42.sve

%ProgramFiles%\Common Files\System\kb906234.bwb

%SystemRoot%\system32\dsound.dll.dat

%SystemRoot%\system32\dsound.dll.FTZX

%SystemRoot%\system32\dllcache\dsound.dll.FTZX

2���ք�(d��ng)��Q�����ļ���

��%SystemRoot%\system32\dsound.dll.FTZX������%SystemRoot%\system32\dsound.dll

��%SystemRoot%\system32\dllcache\dsound.dll.FTZX������%SystemRoot%\system32\dllcache\dsound.dll

����

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1���������������(qu��n)�ޣ��@ȡ�M(j��n)�̿��գ������Ƿ���ډ�(m��ng)���������M(j��n)��“my.exe”�������ڄt�Y(ji��)��my.exe�M(j��n)�̣�

2���@ȡ�R�r(sh��)�ļ��A·�����xȡ�����YԴ����(chu��ng)���ļ�%Temp%\kb906234.sve(�S�C(j��)��)��

3���xȡע��(c��)�������҉�(m��ng)�����ΰ��b·������(du��)��(y��ng)ע��(c��)���(xi��ng)�飺

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\��(m��ng)������_is1

HKEY_CURRENT_USER\Software\Microsoft\Windows\ShellNoRoam\MUICache��

4������ҵ��Α��bĿ䛣��t��%Temp%\kb906234.sve��(f��)�ƞ�X\mfc42.sve��X���Α��bĿ䛣������O(sh��)���ļ����Ԟ��[�أ�

5������]���ҵ��Α��bĿ䛣��t��%Temp%\kb906234.sve��(f��)�ƞ�%ProgramFiles%\Common Files\System\kb906234.bwb��

6���@ȡϵ�y(t��ng)·��%SystemRoot%\system32�����҄�(d��ng)�B(t��i)���ļ�dsound.dll�������(f��)�ƞ�dsound.dll.dat����ɺ��xȡ%Temp%\kb906234.sve�YԴ�������Ӆ^(q��)�θ�׃?n��i)���c(di��n)�ķ�����Ⱦdsound.dll.dat��

7���{(di��o)��sfc_os.dll��#5����(sh��)�P(gu��n)�]Windows�ļ�ϵ�y(t��ng)�ı��o(h��)��

8��������ϵ�y(t��ng)�ļ�%SystemRoot%\system32\dsound.dll������%SystemRoot%\system32\dsound.dll.FTZX���S�C(j��)������%SystemRoot%\system32\dllcache\dsound.dll������%SystemRoot%\system32\dllcache\dsound.dll.FTZX��

9�����ѱ���Ⱦ��%SystemRoot%\system32\dsound.dll.dat��(f��)�ƞ�%SystemRoot%\system32\dllcache\dsound.dll,��ɺ��ٌ��������%SystemRoot%\system32\dsound.dll,��ɺ�h��%Temp%\kb906234.sve��

10����(chu��ng)����̎���ļ�%Temp%\tempVidio.bat���h������ԭ�ļ�����̎��������

12���Α��\(y��n)�к��(hu��)���d����Ⱦ�Ą�(d��ng)�B(t��i)���ļ�%SystemRoot%\system32\dsound.dll������Ⱦ�Ą�(d��ng)�B(t��i)朽ӎ���d���\(y��n)�б���������ą^(q��)�δ��a���Iȡ�Ñ��W(w��ng)�j(lu��)�Α���Ϣ�����������ڿ�ָ���W(w��ng)ַ��

������(chu��ng)���ļ���

%Temp%\kb906234.sve

X\mfc42.sve

%ProgramFiles%\Common Files\System\kb906234.bwb

%SystemRoot%\system32\dsound.dll.dat

%SystemRoot%\system32\dsound.dll.FTZX

%SystemRoot%\system32\dllcache\dsound.dll.FTZX

%Temp%\tempVidio.bat

������Ⱦ�ļ���

%SystemRoot%\system32\dsound.dll

%SystemRoot%\system32\dllcache\dsound.dll��

|